Le FBI et la CIA s’inquiètent de la « surveillance technique ubiquitaire »

La ruée vers l'or, well

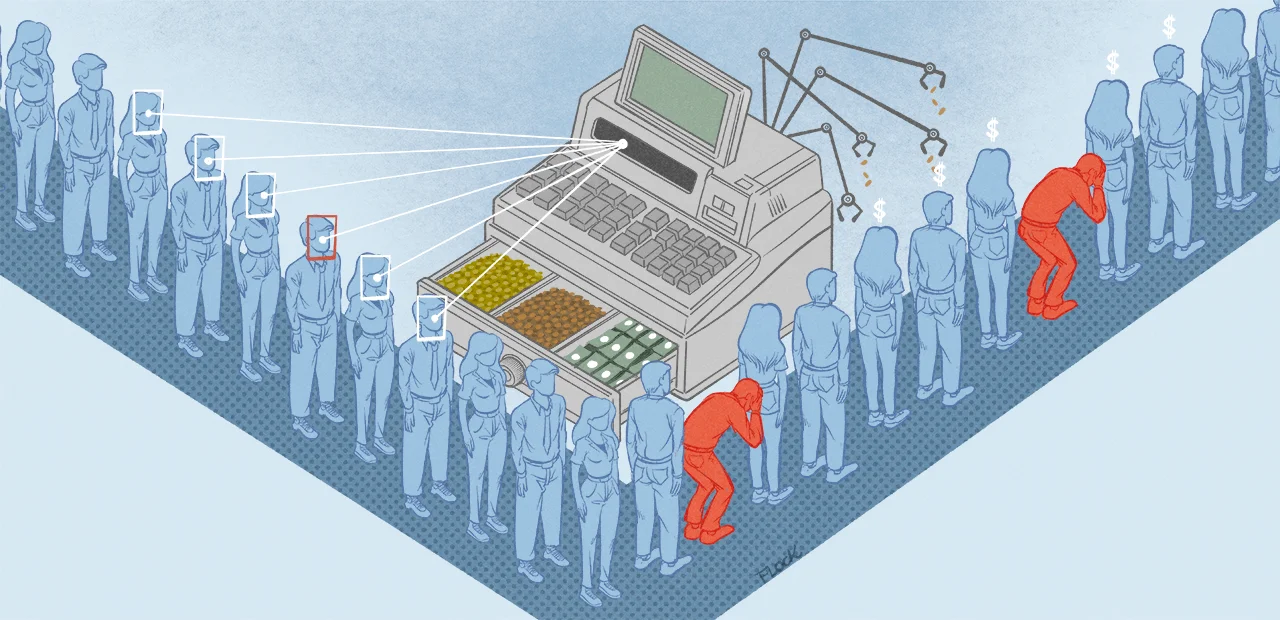

Illustration : Flock

Le 24 juillet 2025 à 17h19

Les techniques, tactiques et procédures traditionnelles, utilisées depuis des lustres par les services de sécurité et de renseignement, ne résistent pas à la banalisation et généralisation des technologies de surveillance et de géolocalisation, ainsi qu’à la traçabilité des réseaux de télécommunications. Aux États-Unis, d’anciens espions et militaires créent des start-ups afin d’identifier et commercialiser des moyens d’échapper à ce que les autorités US qualifient elles-mêmes d’ère de la « surveillance technique ubiquitaire ».

Le FBI et la CIA s’inquiètent de la « surveillance technique ubiquitaire »

La ruée vers l'or, well

Illustration : Flock

Les techniques, tactiques et procédures traditionnelles, utilisées depuis des lustres par les services de sécurité et de renseignement, ne résistent pas à la banalisation et généralisation des technologies de surveillance et de géolocalisation, ainsi qu’à la traçabilité des réseaux de télécommunications. Aux États-Unis, d’anciens espions et militaires créent des start-ups afin d’identifier et commercialiser des moyens d’échapper à ce que les autorités US qualifient elles-mêmes d’ère de la « surveillance technique ubiquitaire ».

Sécurité

Sécurité

15 min

Fin juin, l’inspecteur général du ministère américain (OIG) de la Justice rendait public un rapport, en partie caviardé, consacré aux efforts entrepris par le Federal Bureau of Investigation (FBI) pour protéger ses employés, ses enquêtes et ses opérations contre l’identification par la « surveillance technique ubiquitaire » (UTS).

La division de contre-espionnage du FBI définit l’UTS comme « la collecte généralisée de données et l’application de méthodologies analytiques dans le but de relier des personnes à des objets, des événements ou des lieux » grâce aux traces identifiables via les réseaux de caméras de vidéosurveillance, aux empreintes numériques et téléphoniques, transactions bancaires et voyages, notamment.

L’OIG y soulignait que « les progrès récents des technologies disponibles dans le commerce ont rendu plus facile que jamais pour des nations et des entreprises criminelles moins sophistiquées d’identifier et d’exploiter les vulnérabilités créées par les UTS ». Au point que certains membres du FBI et d’agences partenaires, telles que la Central Intelligence Agency (CIA), qualifient cette menace d’« existentielle ».

Le FBI y racontait comment, en 2018, le cartel de trafic de drogue d’El Chapo avait recruté un hacker qui, exploitant le réseau téléphonique et le système de vidéosurveillance de la ville de Mexico, avait identifié des « personnes d’intérêts » aux abords de l’ambassade des États-Unis. Il avait tracé l’agent de liaison du FBI via ses appels téléphoniques, afin de menacer, voire de tuer les témoins gênants qu’il cherchait à faire parler et coopérer.

Depuis, le FBI a mis en œuvre des « red teams » dans chacune de ses divisions, chargées d’identifier leurs failles en termes d’UTS et de développer un plan pour y remédier. Mais le rapport initial transmis à l’OIG à ce sujet n’était composé que d’une seule page et de quelques lignes, sans détails, explications ni analyses.

Depuis, une sensibilisation à la menace UTS a certes été rendue obligatoire, pour l’ensemble des employés du FBI, mais elle ne dure que 45 minutes. Et si des formations plus poussées, mais optionnelles, ont été mises en œuvre, elles ne peuvent être proposées qu’à un nombre limité de stagiaires, faute de moyens.

Des procédures de sécurité de la CIA ont paradoxalement trahi ses agents

« Plus vous essayez de vous cacher, plus vous vous faites remarquer », résume un ancien de la CIA au journaliste et auteur de romans d’espionnage David Ignatius. Ce dernier raconte dans le Washington Post qu’il y a plus de 10 ans, la CIA avait par exemple confié à son réseau d’espions dans un pays du Moyen-Orient des « burnerphones » (« téléphones jetables », non rattachés à une identité et dédiés à communiquer de façon camouflée) qu’ils ne devaient allumer que pour communiquer avec leurs officiers traitants.

Il reste 77% de l'article à découvrir.

Déjà abonné ou lecteur ? Se connecter

Soutenez un journalisme indépendant,

libre de ton, sans pub et sans reproche.

Accédez en illimité aux articles

Profitez d'un média expert et unique

Intégrez la communauté et prenez part aux débats

Partagez des articles premium à vos contacts

expert et sans pub.

Commentaires (13)

Le 24/07/2025 à 17h39

Le 24/07/2025 à 20h06

Le 24/07/2025 à 17h44

Ce message ne s'autodetruira pas dans les 5s.

Bravo pour cet article passionnant.

Le 24/07/2025 à 17h52

Le 24/07/2025 à 17h54

Modifié le 24/07/2025 à 23h48

SI vous mélangez cela avec l'information de l'article, l'incompréhension grandit.

Et puis je suis tombé sur ça : https://lesbrindherbes.org/2017/03/27/la-collaboration-secrete-des-ciments-lafarge-avec-le-jihad/

Et là, tout devient cohérent et limpide.

Le 25/07/2025 à 17h53

Rasoir d'Ockham : ladite cimenterie, indirectement contrôlée par une entreprise occidentale, était idéalement située, pas trop loin de Raqqa...

Le 25/07/2025 à 20h12

Alors qu'il suffit de faire un calcul purement capitaliste.

T'as une usine récente qui tourne dans un pays en guerre, tu sais que ton usine va être encore plus rentable a la fin de la guerre car il faudra reconstruire le pays.

Tu fais quoi ? Tu t'assure que ton usine sera en état de fonctionner et payant les gens pour ne pas venir se battre autour. (ou négocier la remise en route après la prise de controle du 19/09/2014 par l'EI)

En payant en cash, puis "discrètement" en commandant du matos chez des fournisseurs contrôlés par les terroriste (sur-facturation) et en leur livrant du béton.

L'EI recule ? Tu change de parrain comme protection, et donc tu propose aux forces spéciales US et française de l'utiliser comme base.

Bon, pas de bol car quand les ricains décident de partir ils envoient des avions bombarder le site

Ressortir des trucs de procès aux USA d'il y a 40 ans c'est

Le 24/07/2025 à 23h56

Une solution nécessiterait donc que les outils de communication sécurisée servent aussi pour des utilisations légitimes (par exemple les boites "mortes" courriel GMail), et qu'une légende fasse l'objet d'une activité normale importante, y compris pendant les moments de communication sécurisée.

Le 25/07/2025 à 10h24

Le 25/07/2025 à 13h29

Modifié le 25/07/2025 à 13h45

Je dois dire que celui-ci est particulièrement réussi.

Le 25/07/2025 à 17h49

Signaler un commentaire

Voulez-vous vraiment signaler ce commentaire ?