Patch Tuesday : nombreuses failles corrigées dans Windows, dont une déjà exploitée

2 min

Sécurité

Sécurité

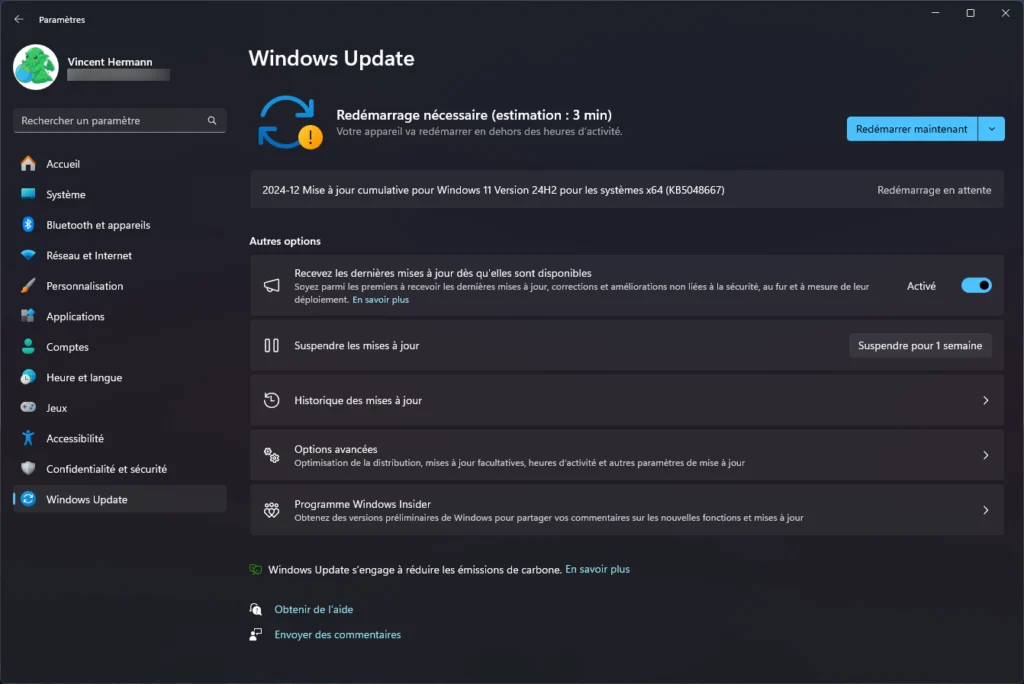

Deuxième mardi du mois oblige, Microsoft a diffusé hier soir sa nouvelle salve mensuelle de correctifs pour Windows 10 et 11, ainsi que pour les produits Office. Comme toujours, la mise à jour colmate plusieurs dizaines de failles, 71 cette fois. Parmi elles, 17 sont critiques et une est même déjà exploitée.

Nommée CVE-2024-49138, on sait uniquement que cette faille 0-day permet d’obtenir des privilèges SYSTEM sur un appareil Windows quand son exploitation est réussie. On ne sait pas en revanche comment fonctionne la méthode. La brèche a été découverte en association avec CrowdStrike et il est probable qu’un rapport plus précis soit publié plus tard, quand Microsoft jugera qu’un nombre assez important d’ordinateurs auront été mis à jour. Le niveau de dangerosité est fixé à « important ».

Sur l’intégralité du bulletin, on compte 27 failles de type élévation de privilèges, 30 de type exécution à distance (RCE), 7 de type divulgation d’informations, 5 pouvant entrainer un déni de service et une permettant un spoofing.

La totalité des failles critiques concernent Windows. Une touche aussi Hyper-V, trois le protocole LDAP, une le service LSASS (Local Security Authority Subsystem Service), trois Message Queuing et neuf les services Remote Desktop.

Il est bien sûr recommandé d’appliquer au plus vite les correctifs et de redémarrer la machine.

Commentaires (14)

Abonnez-vous pour prendre part au débat

Déjà abonné ou lecteur ? Se connecter

Cet article est en accès libre, mais il est le produit d'une rédaction qui ne travaille que pour ses lecteurs, sur un média sans pub et sans tracker. Soutenez le journalisme tech de qualité en vous abonnant.

Accédez en illimité aux articles d'un média expert

Profitez d'au moins 1 To de stockage pour vos sauvegardes

Intégrez la communauté et prenez part aux débats

Partagez des articles premium à vos contacts

Abonnez-vousLe 11/12/2024 à 09h20

Entre les phrases ultra génériques, les vulns tagguées RCE "parc que c'est local mais si l'utilisateur exécute le payload bah ça devient remote", l'absence totale des prérequis nécessaires, etc, c'est une tannée de comprendre leurs bulletins

Le 11/12/2024 à 11h27

Le 11/12/2024 à 12h04

A la limite ils vont juste dire à crowdstrike "ok les gars vous pouvez publier votre write UP"

Le 11/12/2024 à 10h37

Le 11/12/2024 à 11h28

Le 11/12/2024 à 11h37

Le 11/12/2024 à 13h12

Modifié le 11/12/2024 à 13h25

Problème réglé

Le 11/12/2024 à 14h22

Le 11/12/2024 à 15h25

Le 12/12/2024 à 08h31

(Moi qui étais partisan de MS avant, faut pas demander...

Le 12/12/2024 à 08h32

Le 12/12/2024 à 10h05

Je n'ai rien vu d'étayé ni d'un côté ni de l'autre. D'où mon avertissement.

Après, moi, je suis sous Linux depuis 25 ans, donc, je regarde ça de l'extérieur.

Je t’encourage à sauter le pas.

Le 13/12/2024 à 12h09

Signaler un commentaire

Voulez-vous vraiment signaler ce commentaire ?