Selon les CNIL, les dark patterns sont partout

Y a un certain motif

Flock

Le GPEN, réseau d'organismes agissant pour la protection de la vie privée au sein de pays membres de l'OCDE, a réalisé un « ratissage » de 1 010 sites web et applications mobiles. Il a constaté que pour la plupart d'entre eux, lors de la navigation, l'internaute rencontre au moins un mécanisme de conception trompeuse concernant la protection de la vie privée.

Le 12 juillet à 08h40

7 min

Société numérique

Société

En mai dernier, le Global Privacy Enforcement Network (GPEN - réseau d'organismes agissant pour la protection de la vie privée au sein de pays membres de l'OCDE) a organisé une énorme opération de « ratissage » avec ses 26 autorités de protection des données dans le monde et le réseau des 27 autorités de protection des consommateurs de l'International Consumer Protection and Enforcement Network (ICPEN).

Objectifs ? Évaluer comment les internautes pouvaient faire des choix en matière de protection de la vie privée, obtenir des renseignements sur la protection de la vie privée et se déconnecter d’un compte et le supprimer. Le tout en naviguant sur les différents sites internet et les applications visés, ce que le GPEN appelle du « ratissage ». Les résultats ne sont guère surprenants.

Des sites et applications de toutes sortes

Ce « ratissage » a été coordonné par le Commissariat à la protection de la vie privée du Canada. Chaque autorité participante a choisi cependant l'objectif de son ratissage, « par exemple l’examen de sites Web ou d’applications dans des industries spécifiques correspondant à ses priorités stratégiques », explique le GPEN.

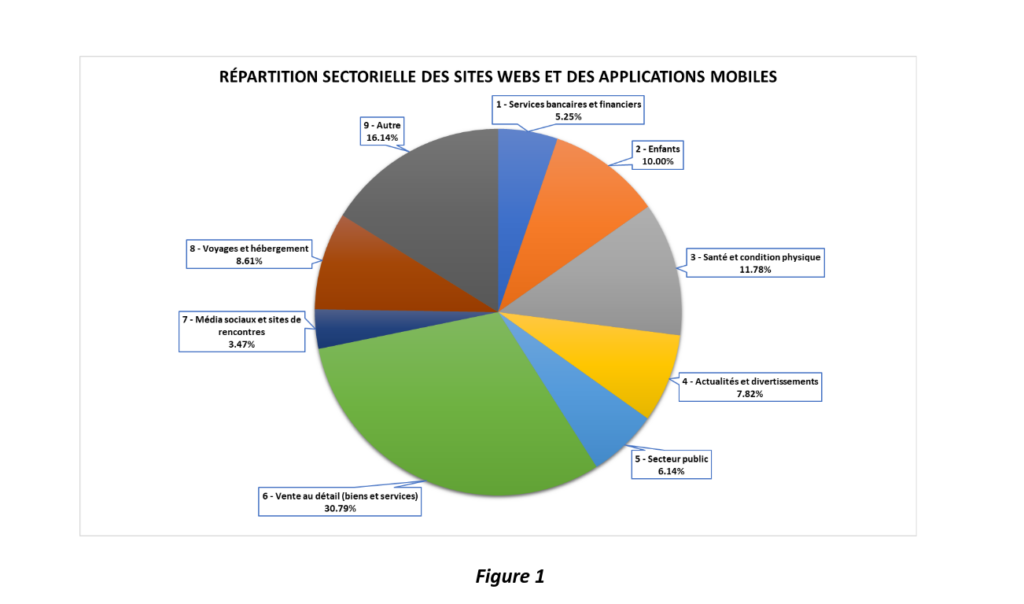

Au final, la répartition sectorielle des sites webs et des applications mobiles analysés montre une certaine hétérogénéité. Une importance a quand même été donnée à la vente au détail et, dans une moindre mesure, à la santé, aux enfants, aux voyages et l'hébergement et aux sites et applications d'actualités et divertissements :

Les « ratisseurs » ont scruté les sites en se posant des questions sur des indicateurs relevant de cinq sections :

- Langage complexe et déroutant (p. ex. des politiques de protection de la vie privée techniques ou trop longues, difficiles à comprendre) ;

- Interférence d’interface (p. ex. des éléments de conception qui peuvent avoir une influence sur la perception et la compréhension des utilisateurs par rapport à leurs options sur la protection de la vie privée) ;

- Harcèlement (p. ex. les utilisateurs sont invités à plusieurs reprises à prendre des mesures précises qui peuvent aller à l’encontre de leurs intérêts en matière de protection de la vie privée) ;

- Obstruction (p. ex. l’insertion d’étapes supplémentaires qui ne sont pas nécessaires entre les utilisateurs et leurs objectifs de protection de la vie privée) ; et

- Actions forcées (p. ex. forcer les utilisateurs à fournir plus de renseignements personnels qu’il n’est nécessaire pour accéder à un service ou les amener, par la ruse, à penser qu’il est nécessaire de les fournir).

Une diversité de dark patterns

Les résultats, exposés dans le rapport du GPEN, ne surprennent pas. Ils ont toutefois le mérite d'objectiver la perception de la navigation quotidienne de l'internaute :

« Pour 97 % [des sites Web et des applications examinés], et dans des industries multiples, les ratisseurs ont rencontré au moins un mécanisme de conception trompeuse dans leur tentative de prendre des décisions protégeant la vie privée ou d’obtenir des renseignements liés à la protection de la vie privée ».

Quand on entend « dark patterns », on pense souvent aux design de formulaires d'acceptations qui poussent à des actions forcées. Mais le mécanisme de conception trompeuse le plus utilisé est l' « utilisation d’un langage complexe et déroutant dans les politiques sur la vie privée ». 89 % d'entre elles étaient ainsi excessivement longues (plus de 3 000 mots) ou contenaient des termes techniques et déroutants.

Dans 43 % des interactions (c'est-à-dire des tâches à accomplir par les « ratisseurs »), les sites Web et applications examinés ont recouru à une interférence d’interface. On est là dans ce qui est plus facilement catégorisé comme dark pattern.

Le rapport détaille plusieurs catégories :

- une « fausse hiérarchie » : met l’accent sur certains éléments visuels et en escamote d’autres, dirigeant ainsi les utilisateurs vers des options qui protègent moins la vie privée (voir la « Figure 4 » ci-dessous) ;

- une « présélection » : amène à sélectionner par défaut les options les plus intrusives dans la vie privée ;

- une « manipulation émotionnelle » : utilise un langage émotionnel qui amène les utilisateurs à se tourner vers les options privilégiées par les organisations (p. ex. « Acceptez et profitez des offres ! » ou « Quoi ? Vous ne voulez pas économiser ? ».

70 % des pop-ups de cookies

Lors de la première utilisation, 41 % des sites et applications ont demandé de « prendre des décisions en matière de protection de la vie privée ». Souvent, le fameux pop-up d'information sur les cookies. Parmi ceux-ci, 70 % utilisent un design qui « fait en sorte que les options protégeant moins la vie privée [soient] plus faciles à choisir » (ce qui représente 31 % de tous ceux « ratissés »).

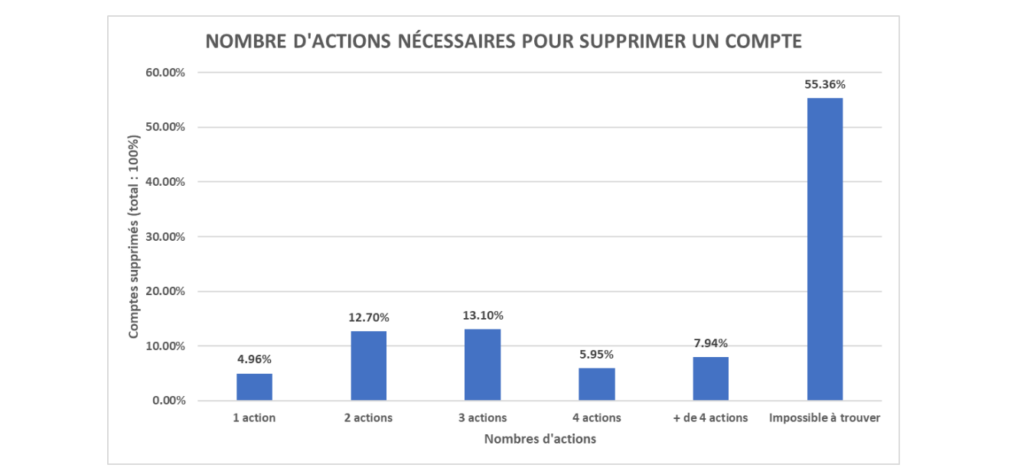

Pour 39 % de ces sites et applications, les « ratisseurs » ont rencontré des obstacles pour réaliser leurs objectifs : « par exemple, dans 16 % des cas, [ils] ne pouvaient pas trouver l’option de déconnexion du compte pour les sites Web et les applications qui offraient l’option de créer un compte », explique le rapport. Dans 27 % des cas, la suppression d'un compte demande trois actions ou plus. Dans 55 % des cas, l'option n'a même pas été trouvée par les « ratisseurs » !

Des politiques de confidentialité trop longues et complexes

Seul point positif souligné par le rapport : « la plupart des sites Web et des applications ont rendu leurs politiques de protection de la vie privée faciles à trouver (59 % étaient accessibles au moyen d’un seul clic) ». Mais ça s'arrête là, puisque 42 % étaient « plutôt longues et nécessitaient une capacité de lecture au moins du niveau universitaire ».

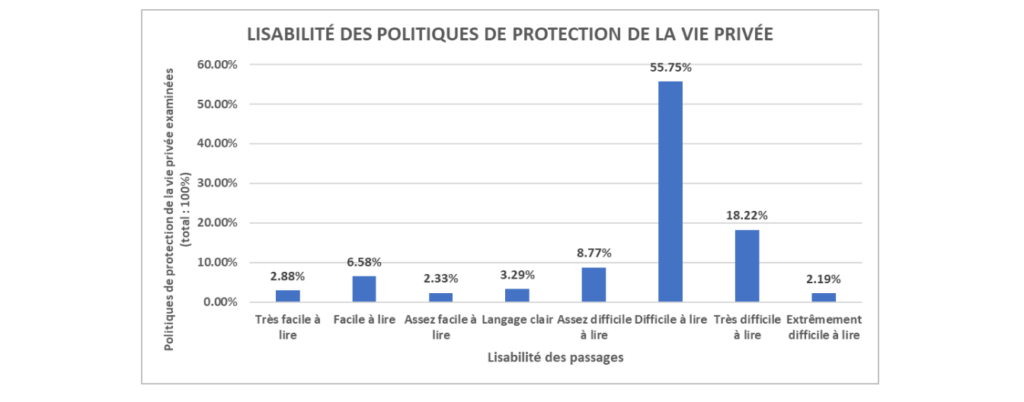

À propos de la lisibilité seule, « 76 % de ces politiques de confidentialité exigeaient une capacité de lecture d’étudiant de premier cycle ou supérieure, et 20 % requéraient une capacité de lecture d’étudiant de cycle supérieur, au minimum », explique le rapport. Ces chiffres ont été obtenus en utilisant le test Flesh qui évalue la lisibilité en fonction de sa longueur, de la longueur des phrases et du choix des mots. Le graphique ci-dessous détaille un peu plus les résultats sur la « lisabilité » (sic) :

Cinglant, mais aux conséquences inconnues

Ce rapport est en tout cas cinglant : « les constatations suggèrent que les plateformes de la plupart des organisations sont conçues pour encourager les utilisateurs à prendre des décisions liées à la protection de la vie privée dans l’intérêt de la plateforme et potentiellement contraires à l’intérêt supérieur des utilisateurs ». Il ajoute « les mécanismes de conception trompeuse servent à miner l’autonomie des utilisateurs en manière de protection de la vie privée ».

Dans le communiqué de la CNIL (qui a participé au « ratissage » comme les 25 autres autorités de protection des données du GPEN), l'autorité française explique que « chaque membre du GPEN déterminera de façon indépendante s’il est nécessaire de prendre des mesures d’application supplémentaires ». Interrogée par nos soins, elle n'a pas encore répondu à la question de la prise de mesures supplémentaires, alors que le constat du GPEN d'une utilisation massive des dark patterns est clair.

Selon les CNIL, les dark patterns sont partout

-

Des sites et applications de toutes sortes

-

Une diversité de dark patterns

-

70 % des pop-ups de cookies

-

Des politiques de confidentialité trop longues et complexes

-

Cinglant, mais aux conséquences inconnues

Commentaires (18)

Vous devez être abonné pour pouvoir commenter.

Déjà abonné ? Se connecter

Abonnez-vousLe 12/07/2024 à 09h24

Le 12/07/2024 à 09h33

Le 12/07/2024 à 10h00

Ils ont autorisé des écrans Cookie trompeurs (genre le refuser en gris en haut, accepter en gros en bas).

Ils ont reconnu que l’intérêt légitime pouvait être utilisé pour envoyer de la pub par mail.

Et maintenant ils participent à une étude qui dit "bouh c'est pas bien"...

Le 12/07/2024 à 11h13

Accessoirement, c'est depuis reconnu comme méthode non conforme par la CEPD.

Modifié le 12/07/2024 à 14h19

La CNIL avait publié des lignes directrices qui interdisaient de manière générale les paywalls, et le Conseil d'État a dit "non, la CNIL n'a pas l'autorité pour interdire de manière générale, seule la loi le peut, donc la CNIL doit faire du cas par cas"

En gros.

Mais effectivement, depuis y'a eu des règles directrices approuvées par la Commission européenne (qui elle a l'autorité pour interdire) donc théoriquement on devrait mettre des amendes à tous ces sites.

Ça exonère pas la CNIL d'être ultra lente, de mettre des sanctions ridicules ("attention ! vous allez recevoir... UNE LETTRE !!") et de tenter de contourner les lignes directrices sur les pixels traçants des mails, mais sur le paywall et les dark pattern elle a essayé de mettre une interdiction (qu'elle n'aurait pas eu le cran d'appliquer, but still...)

Le 12/07/2024 à 11h23

Sinon, récemment, X/Twitter, qui refuse tout simplement de s'afficher si tu actives le "Enhanced tracking protection (Strict Mode)" (firefox) ou "Strict tracking prevention" (Edge)

Le 12/07/2024 à 14h16

Ça devrait arriver prochainement et ça sera cool pour le commun des mortels :p

Je pense honnêtement que le pire du pire c'est les sites de mauvaise foi : "si tu refuses les cookies je peux pas stocker le cookie qui sauvegarde que t'as refusé les cookies, donc je raffiche la bannière à chaque changement de page

Le 12/07/2024 à 22h20

En adaptant : 1 (reject all) or 2 (reject all or fall back to accept all)

Le 13/07/2024 à 08h27

+1

P.S: Comment fait-on pour citer un commentaire??

Le 14/07/2024 à 19h06

Dans réglages -> filter lists -> cookie notice

et hop on coche la/les listes qu'on veut

Le 12/07/2024 à 21h48

Le 13/07/2024 à 08h33

Ce n'est pas un dark pattern ça ??

Passons sur la bannière sur la page de connexion mais après, je ne comprends, le site sait qui je suis et j'ai déjà répondu à leur question dans les paramètres de mon compte.

Petite précision, mon Firefox supprime les cookies à sa fermeture.

Le 13/07/2024 à 11h50

Pourquoi appliquer des techniques de pistage en dehors d'un contexte commercial ?

Pour moi, il faudrait que tous les cookies non strictement nécessaires soit purement et simplement interdit sur les sites de l'état, des collectivités et tous services publics. Avec une extension à tous les sites prévus pour les mineurs : les ENT, les sites visant spécifiquement des enfants.

Le 13/07/2024 à 23h39

Le 14/07/2024 à 22h47

Ce que j'ai compris c'est pour savoir comment est utiliser un site web, il faut collecter des données. Donc d'un certain de vue, c'est pister l'utilisateur. Le plus connu c'est Google Analytics, mais je crois que Matomo est une alternative mais elle demande de développer une compétence interne.

Après, je pense que tout le monde sort ce bandeau pour être couvert juridiquement sans faire l'analyse de quelles données sont collectées, si elles sont nécessaires et pourquoi, comment minimiser ces données.

Typiquement, l'exemple ce sont polices de caractères hébergées par Google et qui pourraient être hébergé par le site web. Si elles sont chez Google, le visiteur doit faire une collecte pour les télécharger et donc une possibilité de pistage par Google.

Le 15/07/2024 à 08h11

Mais ce que je dénonce va un peu plus loin vu que la bannière cite au moins 50 "partenaires" et je doute fort qu'il ne s'agisse que de cdn.

Le 17/07/2024 à 17h14

Je tombe sur un 403 avec https://www.privacyenforcement.net/system/files/2024-07/GPEN%20Sweep%202024%20-%20%27Deceptive%20Design%20Patterns%27%20-%20FRA.pdf

Le 19/07/2024 à 08h48