L’infrastructure du rançongiciel LockBit a été saisie par les autorités

NCA LockBit

3 min

Droit

Droit

Deux cybercriminels présumés ont été arrêtés en Pologne et en Ukraine à la demande des autorités judiciaires françaises dans le cadre de l’opération Cronos de démantèlement coordonné de l’infrastructure du rançongiciel LockBit, rapporte ComputerWeekly.

Menée dans 10 pays sous la direction de la National Crime Agency (NCA) du Royaume-Uni avec la participation du FBI et de 8 autres forces de l’ordre (dont l’Unité nationale cyber C3N du Commandement du Cyberespace de la Gendarmerie Nationale française), Cronos a permis la saisie de 34 serveurs de LockBit, le plus prolifique et le plus dangereux des groupes de cybercriminels, souligne Europol.

Son ransomware-as-a-service (RaaS) aurait ciblé plus de 2 000 victimes, reçu plus de 120 millions de dollars de rançon, et « causé des pertes de plusieurs milliards de livres, de dollars et d’euros, tant en termes de paiement de rançons que de coûts de récupération », précise la NCA.

« Grâce à notre étroite collaboration, nous avons piraté les pirates, pris le contrôle de leur infrastructure, saisi leur code source et obtenu les clés qui aideront les victimes à décrypter leurs systèmes », a déclaré Graeme Biggar, directeur général de la NCA.

Ces solutions sont mises à disposition gratuitement sur le portail « No More Ransom », disponible en 37 langues. Europol précise que « plus de 6 millions de victimes à travers le monde » y ont bénéficié de plus de 120 solutions capables de décrypter plus de 150 types différents de ransomwares.

Les autorités ont également gelé 200 comptes de crypto-monnaie liés au gang et saisi de « vastes » quantité de données, dont l’outil d’exfiltration sur mesure du gang, StealBit, utilisé pour voler des données. Plus de 14 000 comptes malveillants responsables d’exfiltrations ou d’infrastructures ont en outre été identifiés.

Le ministère américain de la justice (DoJ) a aussi révélé l’identité de deux membres du gang, Artur Sungatov, 34 ans, et Ivan Kondratyev (alias Bassterlord), 28 ans, tous deux de nationalité russe.

Leur inculpation porte à cinq le nombre total de personnes inculpées pour des activités liées à LockBit aux États-Unis, après les inculpations ouvertes au cours des 18 derniers mois contre trois autres ressortissants russes.

Mikhail Vasiliev a été arrêté au Canada et inculpé en 2022, et son extradition vers les États-Unis est en cours. Mikhail Pavlovich Matveev est toujours en fuite et sa tête est mise à prix pour 10 millions de dollars. Ruslan Magomedovich Astamirov est détenu aux États-Unis et attend son procès.

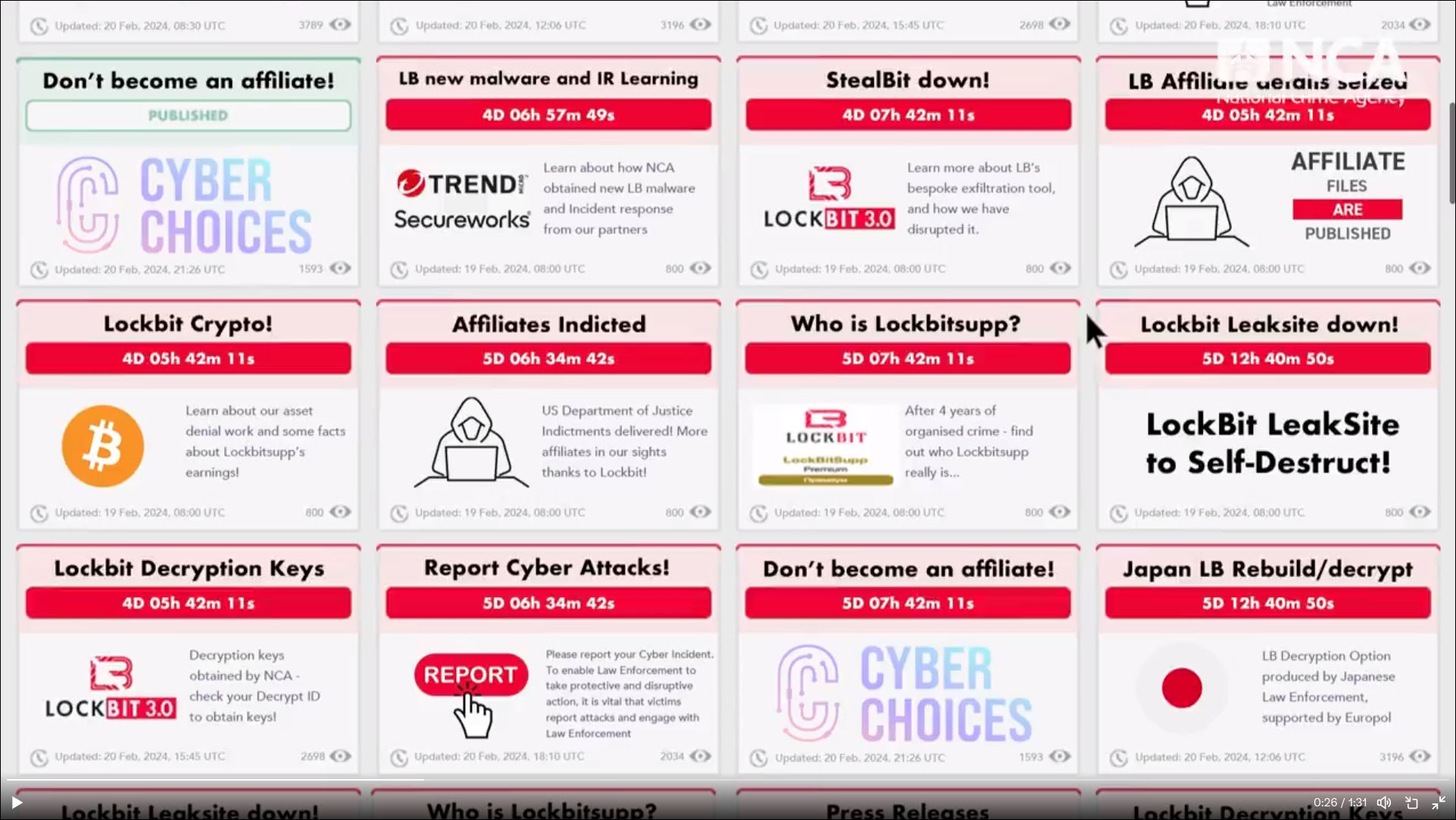

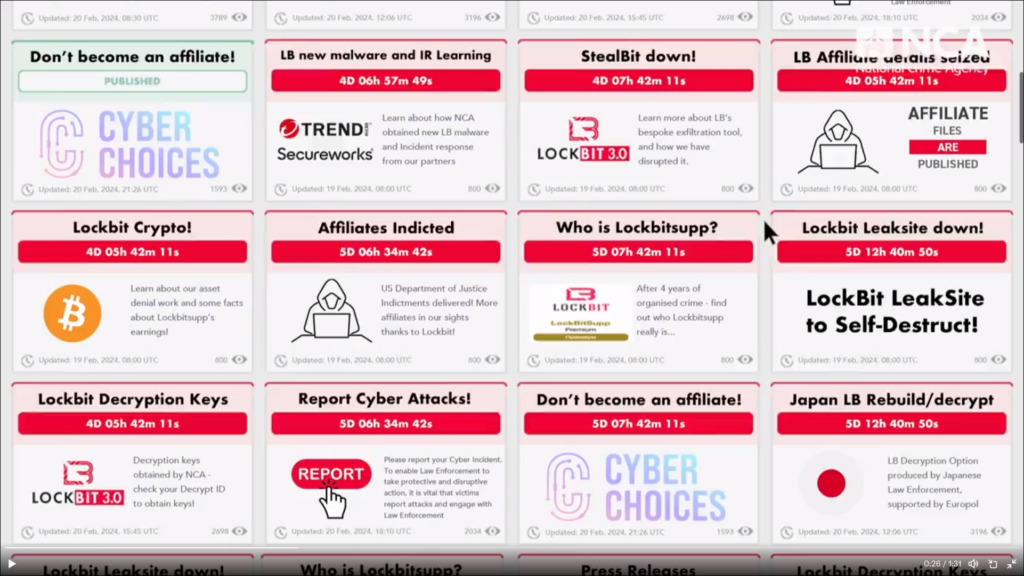

Numerama relève qu’à la manière dont Lockbit exposait ses victimes sur sa page d’accueil, les autorités ont « décidé d’afficher les hackers, les arrestations, les mandats d’arrêts, l’ampleur des dégâts causés au programme du groupe, ainsi que les saisies d’argent » sur le site saisi (cf la capture d’écran illustrant ce brief).

Les agents en ont même profité pour brocarder personnellement le chef du gang, qui « s’est récemment fait bannir des forums où trainent tous les cybercriminels russophones » : les forces de l’ordre ont en effet « exhibé tous ces bans » en plus d’ajouter un « rejeté de Lockbit ».

Commentaires (15)

Abonnez-vous pour prendre part au débat

Déjà abonné ou lecteur ? Se connecter

Cet article est en accès libre, mais il est le produit d'une rédaction qui ne travaille que pour ses lecteurs, sur un média sans pub et sans tracker. Soutenez le journalisme tech de qualité en vous abonnant.

Accédez en illimité aux articles d'un média expert

Profitez d'au moins 1 To de stockage pour vos sauvegardes

Intégrez la communauté et prenez part aux débats

Partagez des articles premium à vos contacts

Abonnez-vousLe 21/02/2024 à 07h59

Bien jouer pour les forces de l'ordre. Cela ne doit vraiment pas être évident de démanteler un tel réseau.

J'ai un peu plus de mal avec ça, surtout provenant des autorités. Je sais qu'on n'est pas en France, mais cela veut dire que la police juge les personnes arrêtées comme étant coupable, avant même leur procès. Je ne suis pas certains que cela soit sain dans une démocratie, que le pouvoir exécutif s'octroie un pouvoir relevant du judiciaire.

Le 21/02/2024 à 08h47

On imagine mal ce genre d'affichage rigolo pour des réseaux de prostitution ou terroriste.

Le 21/02/2024 à 11h56

Le 21/02/2024 à 12h52

Modifié le 21/02/2024 à 19h05

Modifié le 21/02/2024 à 19h22

Le 21/02/2024 à 08h07

sidérant.

Le 21/02/2024 à 08h22

Le 21/02/2024 à 08h26

Le 21/02/2024 à 11h25

Le 21/02/2024 à 18h36

Le 21/02/2024 à 18h40

Le 21/02/2024 à 23h01

Par contre on ne vole pas le fichier, il est effectivement copié, comme on photocopie un livre.

Le 02/03/2024 à 16h40

Le vol, c'est la "soustraction frauduleuse de la chose d'autrui". La donnée n'est pas une "chose", c'est un bien immatériel, et celui qui recopie une donnée ne "soustrait" pas, mais "multiplie".

C'est pour cela qu'il y a des incriminations différentes, attachées à chaque catégorie de données protégée par son régime spécifique.

En droit d'auteur, on parlera de "contrefaçon", en droit des données à caractère personnel, de "violation", etc.

Le 02/03/2024 à 16h41

"Les idées sont de libre parcours", dit l'adage attribué à Henri Desbois (apocryphe)

Signaler un commentaire

Voulez-vous vraiment signaler ce commentaire ?