Un ex-employé de la NSA de 32 ans condamné à 22 ans de prison pour espionnage

NSAïe

CC-BY-SA-4.0 chadclifford

L'ancien militaire, lourdement endetté, avait profité de son bref (trois semaines) passage à la NSA pour y imprimer des documents classifiés, qu'il a cherché à revendre à quelqu'un qu'il pensait être un agent russe. Il avait pourtant été formé à la criminalistique numérique.

Le 02 mai à 17h22

9 min

Sécurité

Sécurité

La Justice états-unienne vient de condamner un ancien militaire de 32 ans à 262 mois de prison pour tentative d'espionnage. Jareh Sebastian Dalke, qui a plaidé coupable, avait transmis des informations classifiées à ce qu'il croyait être un agent de la Fédération de Russie, mais qui était en fait un agent infiltré du FBI (Online Covert Employee, OCE).

Dalke, qui avait fait partie de l'US Army de 2015 à 2018 en tant que soldat de première classe dans une unité spécialisée dans les soins de santé, avait obtenu une habilitation de sécurité de niveau « secret » en 2016.

Recruté par la NSA en tant que concepteur de la sécurité des systèmes d'information le 6 juin 2022, il en démissionnait le 28 juin, « en raison d'une maladie familiale » et du fait que « l'agence n'était pas en mesure de prendre en charge la durée de [son] absence (9 mois) ».

Dalke, qui n'y était donc resté que trois semaines et deux jours seulement, en avait profité pour imprimer trois documents classifiés. Une enquête de la NSA a depuis démontré que si d'autres employés de la NSA avaient, eux aussi, consulté au moins l'un des trois, Dalke était le seul à avoir consulté les trois, mais aussi le seul à les avoir imprimés tous les trois, les 17, 22 et 23 juin.

« La vie privée est extrêmement importante »

Le FBI ne précise pas comment Dalke était entré en contact avec celui qu'il pensait être un agent russe. Il se borne à évoquer le fait de lui avoir répondu, à partir du 29 juillet 2022, sur une adresse e-mail proposant une combinaison de chiffrement symétrique et à clef publique afin de permettre un chiffrement de bout en bout (à l'image de ce que propose ProtonMail, ndlr), hébergée par une entreprise non soumise au droit états-unien.

Dalke s'est présenté comme un employé du gouvernement américain qui avait postulé pour le poste qu'il occupait à la NSA parce qu'il s'était « interrogé sur notre rôle dans les dommages causés au monde dans le passé et par un mélange de curiosité pour les secrets et de désir de provoquer des changements ».

Au cours d'échanges qui durèrent jusqu'au mois de septembre 2022, Dalke lui réclama l'équivalent de 85 000 dollars en cryptomonnaies (au motif que « dans ce genre de choses, la vie privée est extrêmement importante »), en échange d'extraits de trois documents classifiés « secret » et « top secret », affirmant que ces informations seraient « utiles à la Russie », et qu'il était dans le besoin :

« Il y a là une opportunité d'aider à équilibrer la balance du monde tout en répondant à mes propres besoins. »

Dalke lui avait expliqué qu'elles concernaient le ciblage étranger des systèmes américains et des informations sur les cyber-opérations américaines, « entre autres ». Il lui avait également adressé une lettre écrite en russe et en caractères cyrilliques :

« Mes amis ! Je suis très heureux de pouvoir enfin vous fournir ces informations… Je me réjouis de notre amitié et de nos avantages partagés. Veuillez me faire savoir s'il y a des documents souhaités à trouver et j'essaierai quand je retournerai à mon bureau principal. »

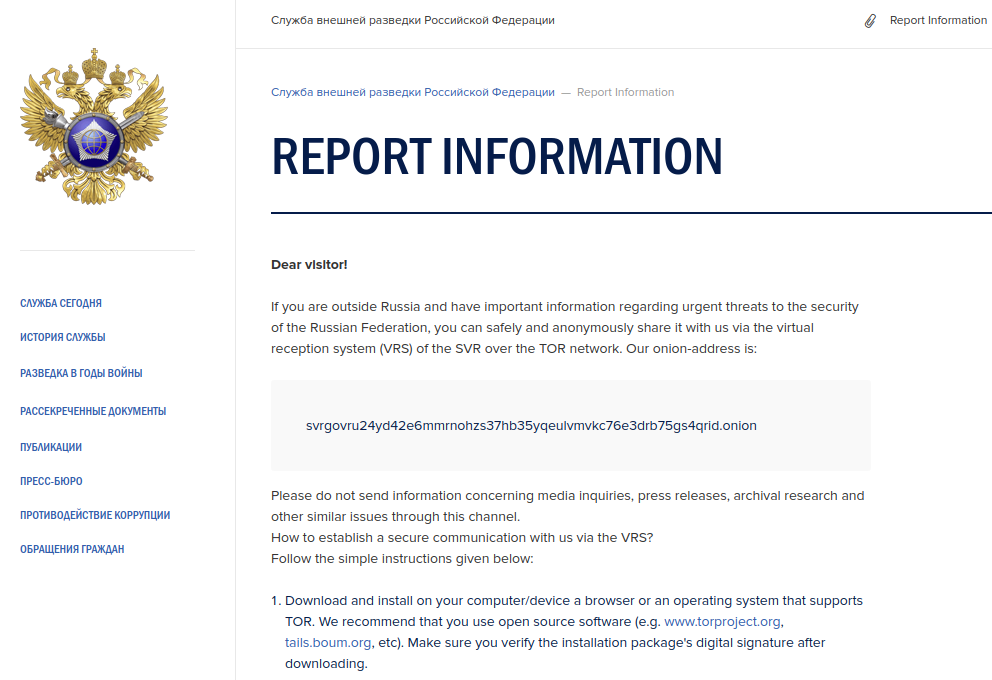

Le service caché TOR du service de renseignement extérieur russe

Après avoir transmis ces premiers documents classifiés et proposé au soi-disant agent russe de lui en fournir d'autres, Dalke recontacta également le département des ressources humaines de la NSA, fin août, afin de pouvoir y retourner.

En parallèle, le même jour, Dalke expliqua au soi-disant agent russe avoir tenté d'entrer en contact avec la Russie via « plusieurs canaux », dont le service caché TOR du SVR (le service de renseignement extérieur russe).

Il réclama par ailleurs à son interlocuteur une preuve qu'il travaillait bien pour la Russie, et non « des Américains tentant d'étouffer un patriote », par le biais d'une publication sur un site web officiel ou d'un rapport dans l'un des « services médiatiques associés au gouvernement » russe.

De 83 000 à 237 000 $ de dettes en quatre ans seulement

Après avoir accusé réception de deux premiers virements équivalant à un peu moins de 5 000 $, Dalke expliqua que les documents en sa possession en valaient bien plus, précisant que le montant total de ses dettes avoisinaient les 237 000 $, dont 93 000 devant être remboursés « très prochainement ».

Le FBI a depuis découvert que l'ancien militaire s'était déclaré surendetté en 2018. Il cumulait alors « environ 32 809,52 $ de dette de prêt étudiant et 50 987,34 $ d'autres dettes non garanties, principalement des dettes de cartes de crédit », et avait également déclaré qu'il ne possédait plus qu' « environ 8 373,12 $ d'actifs totaux ».

Il n'en avait pas moins acquis une résidence à Colorado Springs en 2020 avec son ou sa partenaire, pour un montant non précisé dans l'acte d'accusation.

Dalke, qui avait ouvert début août, sous sa véritable identité (photocopie du passeport, adresses postales et email, n° de téléphone et de Sécurité sociale compris), un compte sur la plateforme d'échange de cryptomonnaies Kraken, y convertit en dollars les sommes juste après les avoir reçus du soi-disant agent russe.

Signe qu'il était très pressé, et inversement précautionneux, il transférait aussi sur son propre compte bancaire, dans la foulée, les 4 559,81 $ convertis (incluant une baisse du cours de la cryptomonnaie, et les 68,40 $ de frais de conversion de Kraken).

« De nombreuses précautions avaient été prises »

Dalke, à qui l'agent infiltré du FBI avait proposé de transférer d'autres documents de façon sécurisée via une boîte aux lettres morte numérique sécurisée à Washington, lui répondit qu'il n'était pas à Washington, précisant qu'il préférait ne pas lui dire où il résidait, de peur d'être identifié par la NSA.

Après avoir reçu un nouveau paiement d'un peu plus de 11 000 $, Dalke proposa finalement un rendez-vous dans un centre commercial de Denver, à un peu plus de 100 kilomètres de son domicile à Colorado Springs, tout en déplorant que « si les Américains obtiennent un jour ces informations, je crains qu'il ne soit évident de savoir qui les a partagé ».

Il précisa, par ailleurs, que « [c]e pays n'est pas aussi grand qu'il pense l'avoir été par le passé. Tout tourne autour des entreprises et de leur argent, et non du peuple ou de ceux qui le servent, y compris les militaires ».

Le dimanche 25 septembre 2022, Dalke se rendit dans un magasin Ikea avec sa ou son partenaire, où ils restèrent approximativement 45 minutes, puis dans l'un des deux centres commerciaux qu'il avait proposés pour l'échange sécurisé à Denver, où ils restèrent environ deux heures et demie.

Le lundi 26, il envoya un mail à l'agent infiltré, « j'attends vos instructions », tout en réclamant de nouveau une preuve que son interlocuteur émargeait bien pour un gouvernement étranger.

Le faux agent russe lui répondit que le signal demandé n'était pas envisageable, tout en lui assurant que « de nombreuses précautions avaient été prises », l'invitant à se rendre dans la gare et centre commercial Union Station de Denver, entre 11h30 et 15h30, pour effectuer la transmission sécurisée des documents.

Commandant d'une unité de crimes numériques des Rangers

Dalke fut arrêté dans la foulée (sans que le FBI ne précise les conditions de son arrestation), et a depuis admis avoir « volontairement transmis » les fichiers « avec l'intention et la raison de croire que les informations seraient utilisées pour nuire aux États-Unis et profiter à la Russie ».

Accusé de trois violations de la loi sur l'espionnage, Dalke était passible de la peine de mort ou d'une peine allant de quelques années à la perpétuité. L'Espionage Act qualifie de crime le fait de transmettre ou de tenter de transmettre des informations nominatives à un représentant d'une nation étrangère avec l'intention ou la raison de croire que ces informations pourraient être utilisées au détriment des États-Unis ou à l'avantage d'une nation étrangère.

Le FBI précise qu'il était bénévole au sein des Colorado Rangers, un groupe de réserve qui intervient en soutien des forces de l'ordre du Colorado. Son curriculum vitae indique qu'il y officiait en tant que lieutenant, « agent de la paix et superviseur assermenté » et certifié POST (« Peace Officer's Standards and Training »), mais aussi et surtout en tant que commandant de l'unité des crimes numériques au sein des Colorado Rangers.

Son curriculum vitae précise en effet qu'il avait suivi une formation spécialisée avec les forces de l'ordre fédérales dans le domaine de la criminalistique numérique et de la réponse aux incidents, des enquêtes sur le « dark web », des renseignements sur les sources ouvertes et des menaces persistantes avancées :

« Ses compétences sont les suivantes : mener et superviser des enquêtes ayant un lien avec le numérique, notamment les intrusions dans les réseaux, la criminalistique et les fraudes commises à l'aide de systèmes d'information. »

Ce qui rend d'autant plus improbable qu'il ait pu ainsi accumuler autant d'erreurs en matière de sécurité opérationnelle (OPSEC).

Ce qui n'explique pas, non plus, pourquoi Dalke avait pu profiter d'une « mauvaise configuration » dans le système de la NSA lui permettant d'accéder, comme le relevait electrospaces.net, à des documents classifiés GAMMA, auxquels il n'aurait jamais dû pouvoir accéder, a fortiori deux semaines seulement après avoir intégré l'agence.

Un ex-employé de la NSA de 32 ans condamné à 22 ans de prison pour espionnage

-

« La vie privée est extrêmement importante »

-

Le service caché TOR du service de renseignement extérieur russe

-

De 83 000 à 237 000 $ de dettes en quatre ans seulement

-

« De nombreuses précautions avaient été prises »

-

Commandant d’une unité de crimes numériques des Rangers

Commentaires (10)

Vous devez être abonné pour pouvoir commenter.

Déjà abonné ? Se connecter

Abonnez-vousLe 02/05/2024 à 23h39

Le 03/05/2024 à 08h39

C'est l'intention qui compte (dans son cas)

Le 03/05/2024 à 10h03

Ça se plaide.

Le 03/05/2024 à 10h51

Modifié le 03/05/2024 à 03h25

Bref un prisonnier politique de plus dans ce triste pays. Enfin c'est ce qu'on dirait si c'était en Russie.

Le 03/05/2024 à 09h42

De plus je pense qu'il a du subir des pressions plus que de raisons.

Je pense qu'un bonne avocat aurait pu faire plaider la faiblesse mentale passagère (en raison du tresse etc. ) et faire le condamné à moins. Mais étant déjà endetté comment aurait-il pu pour avoir un bonne avocat...

Par contre je suis curieux aussi du fait qu'il n'y a pas d'autres poursuites pour fautes professionnels.

Car au niveau du recrutement dans ce genre d'institution, j'aurai pensé que la stabilité financière et familiale étant importante.

Le 03/05/2024 à 11h29

Le 04/05/2024 à 03h19

Le 07/05/2024 à 12h11

Modifié le 04/05/2024 à 14h27

Un soldat de première classe à qui on donne une habilitation "secret". Vraiment ?

3 choses :

* de soldat de première classe à concepteur de SSI. Carrément.

* démission moins d'un mois après l'embauche

* il semblait plus intéressé par les avantages sociaux attendus de la NSA (la prise en charge d'une absence de 9 mois) que le reste, pour que ce soit une cause de démission

Je rejoins une autre analyse d'un autre commentaire sur l'aspect pécunier de cette embauche