Google Authenticator 7.0 passe à Material You et peut enfin se verrouiller

Le 15 novembre à 16h24

2 min

Logiciel

Logiciel

Les mises à jour d’Authenticator sont assez rares chez Google. Pourtant, l’application est importante chez l’éditeur, car elle peut fournir le second facteur sur les demandes de connexions, en générant les fameuses séries de six chiffres.

La version 7.0 avait commencé à être déployée en aout. Pourtant, elle n'est pleinement disponible pour l’ensemble des utilisateurs que depuis hier. Elle contient plusieurs évolutions significatives, dont le passage à Material You, avec adaptation automatique au thème utilisé sur l’appareil, qu’il soit clair ou sombre (la bascule était jusqu’à présent manuelle).

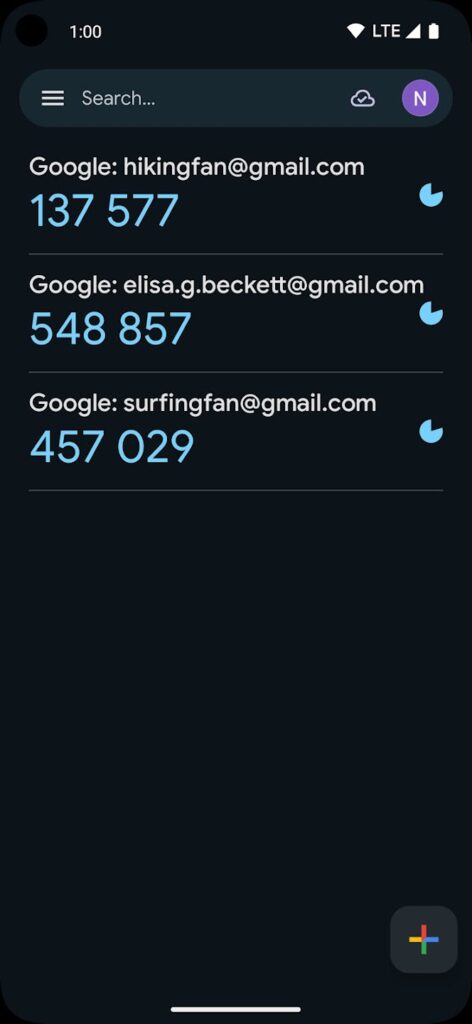

Outre cette modernisation de l’interface, on repère l’arrivée d’un champ de recherche en haut de l’écran, qui n’oblige plus à faire défiler ses comptes pour trouver la ligne qui nous intéresse ? Cette barre de recherche contient également à gauche le bouton du menu hamburger et à droite l’état du statut de synchronisation. Le scan de codes QR bénéficie quant à lui du flash et peut être appelé d’un appui long sur l’icône de l’application.

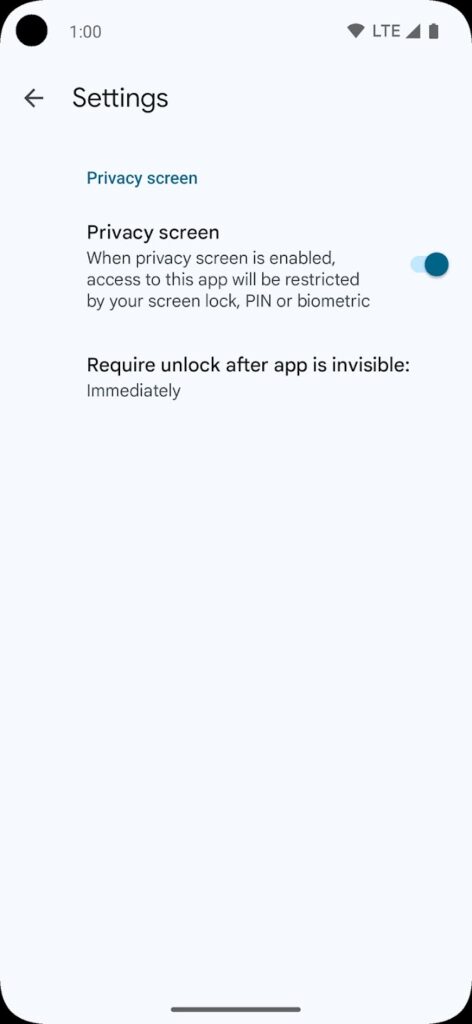

Plus important encore, une option permet – enfin ! – de verrouiller l’application après un certain temps quand elle n’est plus au premier plan. Une fonction courante sur ce type d’application et qui manquait cruellement sur celle de Google. Dans le menu associé, on peut choisir entre Immédiatement, 10 secondes, 1 minute et 10 minutes. Une fois verrouillée, l’application réclame le code PIN, le schéma ou l’identification biométrique, selon la configuration de l’appareil.

Le 15 novembre à 16h24

Commentaires (22)

Vous devez être abonné pour pouvoir commenter.

Déjà abonné ? Se connecter

Abonnez-vousModifié le 15/11/2024 à 16h39

Il lui manque une notion de synchro entre 2 devices par rapport à Google, mais bon...

Modifié le 15/11/2024 à 19h37

(Mais sur le site stratum, ça parle de Pro).

Bref, c'est bien le même 😉

Merci pour l'info

Le 16/11/2024 à 13h10

Le 15/11/2024 à 19h43

Le client de Stratum - Authenticator Pro est open source mais par contre le serveur ne l'est pas

Pour ma part, je n'ai pas beaucoup de périphérique, juste un téléphone et un ordinateur portable. Je n'ai pas de montre.

J'utilise KeepassXC et dès que je rentre chez moi, le fichier se synchronise avec l'outil synthing.

Le gros avantage est que je sais ou est stocké mon fichier.

Sinon autre solution pour synchroniser ses mots de passe chez soi, passer par l'application "Nextcloud password" :

Au moins avec ces 2 applis, on sait où sont stockés nos mots de passe

Le 16/11/2024 à 13h12

Bref, c'est prévu pour être aussi fluide que quitter Google Photos avec Google Takeout.

Le 16/11/2024 à 19h14

Je vois pas en quoi c'est 'uniquement prévu vers un autre Google authenticator' ?!

Le 18/11/2024 à 02h14

deja il y a une sauvegarde automatique sur le compte google.

ensuite tu peux faire une sauvegarde dans un qrcode que tu planques quelque part sur ton pc dans un dossier chiffre.

Le 18/11/2024 à 21h25

D'ou ma proposition de solution totalement libre, y compris coté serveur, qui est tout aussi important.

Mais oui, Google sont malin. Si tu n'en a pas beaucoup, cela peut être se faire à la main, à coup de copié collé. Et oui, quand on choisit, il faut penser à voir si il y a possibilité d'exporter dans un format standard, pour un jour voir si l'herbe est plus verte ailleurs. L'interpolarité est très importante.

Le 16/11/2024 à 11h54

Et une extension pour faciliter le copier-coller entre le téléphone et le navigateur.

Le 18/11/2024 à 21h26

Le 16/11/2024 à 14h27

pas de synchro par contre...

Le 17/11/2024 à 19h05

D'ailleurs est ce que Keepass lui même ne pourrait pas donner les codes MFA ? Je pense à une déclinaison de Keepass comme DX ou XC, ce qui me permettrait de m'éviter d'utiliser Aegis

Le 17/11/2024 à 22h18

Le 18/11/2024 à 08h34

Ou alors séparer les fichiers kdbx, mais ça devient relou à gérer.

Modifié le 26/11/2024 à 15h28

Sur PC (keepassXC),il est de plus souvent ouvert (lancé, puisque généralement verrouillé).

Sur mobile (keepassDX) c'est strictement équivalent à Aegis, la barre de recherche me filtre les entrées avec le code totp à côté (pas besoin du ctrl + shit + T comme sur PC ).

Je me suis créé une étiquette "totp" mais je ne m'en sers que rarement (edit: jamais en fait), que ce soit sur mobile ou sur pc, ca m'avait semblé intéressant au début.

Le 16/11/2024 à 16h04

Modifié le 19/11/2024 à 18h05

Le 19/11/2024 à 15h29

Le 19/11/2024 à 21h52

Les moyens pour y parvenir : le lobbying sur l'éducation nationale pour apprendre dès le plus jeune age, les constructeurs de matériel pour faire une vente de leur OS de manière indolore avec une vente liée, ...

Modifié le 19/11/2024 à 22h26

Modifié le 19/11/2024 à 22h59

Quand à Google, il y a peu moins de cela. Cela dit, l'éducation national en France, et dans d'autres pays, a interdit l'usage de Google Workspace (et de MS Office) à certains niveaux d'école. Google a réussi de cette manière à faire prendre l'habitude d'utiliser Google très tôt, à mettre un pied à l'étrier ...

et en effet, par la suite, il abuse avec leur écosystème avec Google Search pour inciter à utiliser le navigateur maison, sachant que Google Search est utilisé par plus de 80% des recherches, donc grosse influence

EDIT : j'avais oublié que l'on parlait de l'outil Google. Désolé pour ce petit écart.

Le 17/11/2024 à 10h32