Cybersécurité : la Cour des Comptes met les hôpitaux en PLS

Handle with CaRE

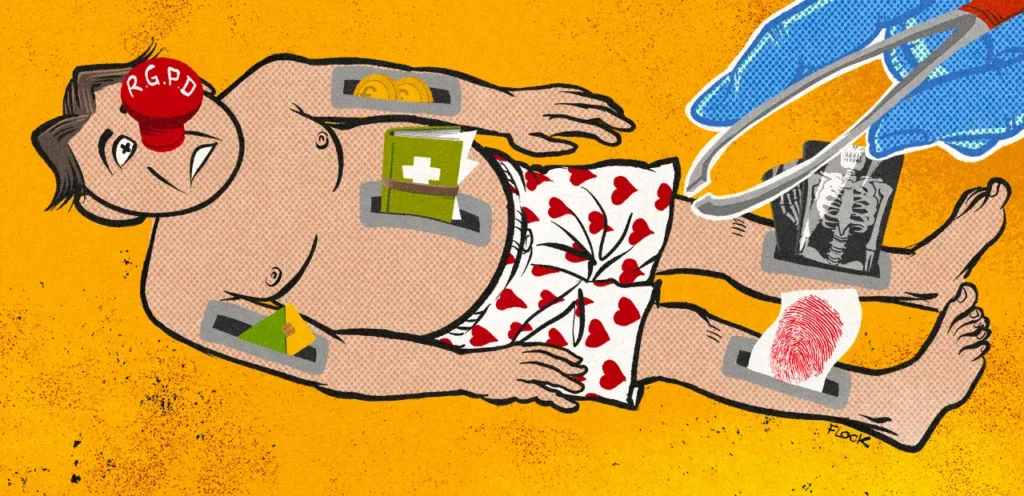

Après enquête, la Cour des Comptes souligne le net retard des établissements hospitaliers en matière de cybersécurité, troisième secteur le plus visé par des cyberattaques en France.

Le 06 janvier à 17h11

7 min

Sécurité

Sécurité

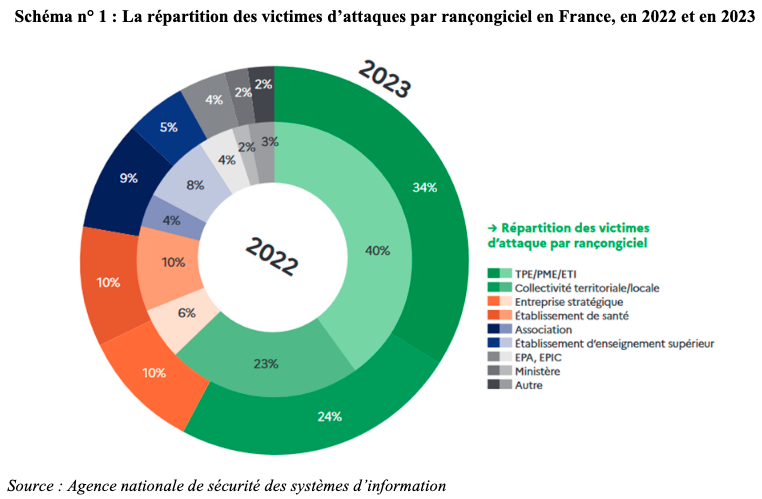

En 2023, soit quatre ans après l’attaque d'envergure qui avait visé le CHU de Rouen et un an avant celle qui vient d’affaiblir l’hôpital de Cannes, 10 % des victimes de cyberattaques en France étaient des établissements de santé.

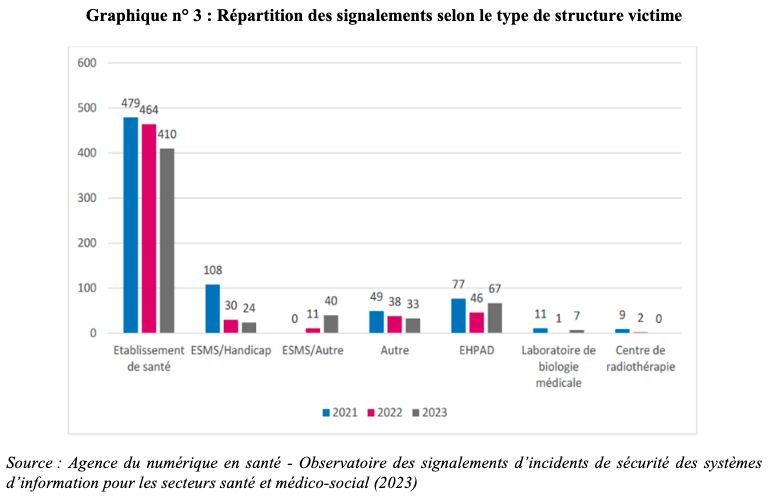

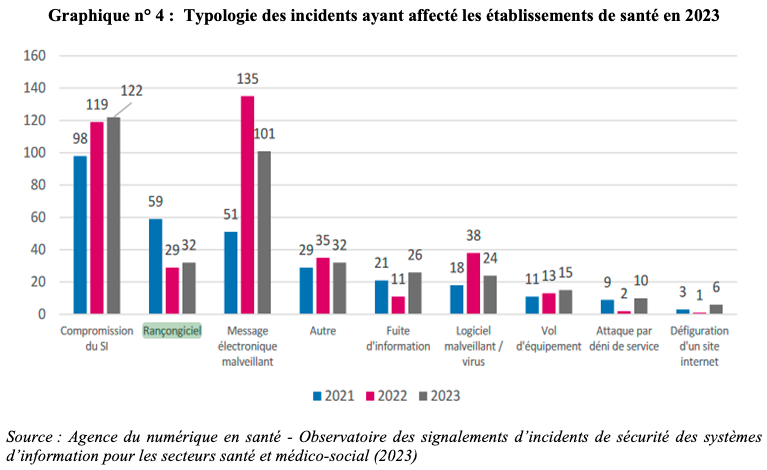

Principales menaces : des « « compromissions » du système d’information », selon les travaux que la Cour des Comptes publie en cette rentrée 2025 sur la sécurité informatique des établissements de santé. Autrement dit : des « violations de bases de données et de codes confidentiels, de messages électroniques malveillants », et des « rançongiciels, ces derniers étant les plus destructeurs ».

En novembre 2024, l’ANSSI constatait que les défenses des établissements de santé restaient très disparates, alors que les risques pour les patients sont très réels. À titre d’exemple, la Cour des Comptes cite de son côté le cas d’un centre hospitalier de « 800 lits et places, et accueillant 35 500 séjours en hospitalisation complète dans le champ « médecine, chirurgie et obstétrique » (MCO) ».

Ce dernier a mis 18 mois pour remettre son système d’information sur pieds, et alors que son activité avait chuté de 20 % après l’attaque, il n’avait « pas encore retrouvé son niveau de novembre 2022 à la fin du mois de février 2024 » (l’hôpital André Mignot de Versailles, qui correspond à cette description, a été attaqué le 4 décembre 2022).

Regrettant le « retard » de la réaction des autorités publiques, la Cour des Comptes insiste pour que la dynamique de financement de la prévention et de la protection contre les risques numériques soit poursuivie.

Elle recommande par ailleurs la mise en place d’un « groupe national d’expertise chargé, en cas de cyberattaques d’ampleur exceptionnelle, d’évaluer les pertes de recettes à compenser » et la création d’un « audit périodique obligatoire pour tous les établissements de santé, qui pourrait être pris en compte dans le dispositif d’incitation à la qualité et dans la certification par la HAS ».

Troisième secteur le plus à risque

Dans le paysage français, la Cour des Comptes constate que la « vulnérabilité des systèmes d’information des hôpitaux et leur interconnexion accrue avec des systèmes (…) extérieurs » place ce type d’entités au troisième rangs des domaines les plus touchés par des attaques numériques.

Juste devant : les collectivités territoriales. Les entreprises, des plus petites à celles de taille intermédiaire, sont quant à elles en tête des acteurs les plus à risque.

En termes d’interconnexions, la Cour des Comptes relève que la complexité des systèmes d’information hospitaliers, « sans équivalent », va croissant – « jusqu’à 1 000 applications pour les CHU les plus importants » – alors que le numérique reste un poste de dépense très limité. En moyenne, seulement 1,7 % du budget d’exploitation lui est ainsi alloué, contre 9 % dans le domaine bancaire.

Résultat : plus de 20 % des postes de travail et des serveurs ont « plus de sept ans ou un système d’exploitation hors de maintenance ou obsolète » et 23 % des équipements réseaux et 22 % des applicatifs métiers ne peuvent plus être mis à jour.

La cybersécurité, parent pauvre du (parent pauvre qu’est le) numérique hospitalier

Dans le domaine numérique hospitalier lui-même, les enjeux de cybersécurité sont par ailleurs mal pris en compte. Les conséquences sont pourtant concrètes : les cyberattaques peuvent créer des interruptions de services, que ce soit du côté administratif (gestion des malades, gestion économique et financière) ou de la prise en charge des patients (le plus souvent aux urgences), et les vols de données peuvent avoir des effets sur le temps long.

En moyenne, « le coût pour un hôpital peut atteindre 10 M€ pour la gestion de la crise et la remédiation et 20 M€ pour la perte de recettes d’exploitation », chiffre la Cour des comptes, et ce, sans compter les conséquences financières potentielles des vols et publication de données médicales et non médicales des patients et des professionnels.

Le rapport souligne par ailleurs des répercussions en cascade, lors de l’arrêt forcé du fonctionnement normal d’un établissement hospitalier. Les déprogrammations de prises en charges peuvent se traduire par des transferts de patients vers d’autres hôpitaux. Elles créent aussi « des risques à court et à moyen terme sur la continuité et sur la qualité des soins (séquelle, perte de chances…) ».

Pour autant, « malgré l’obligation à laquelle sont astreints les établissements de santé en la matière, les incidents de cybersécurité qui les affectent ne sont pas tous déclarés, regrette la Cour des Comptes, faute de compétence interne suffisante en matière de cybersécurité, mais aussi sans doute, par crainte de retombées médiatiques et réputationnelles. »

La délégation au numérique en santé pilote le CaRE

Pour faire face, le ministère de la Santé a chargé la délégation du numérique en santé (DNS) de la gouvernance du numérique en santé à l’échelle nationale. Le volet cybersécurité de sa feuille de route 2023 - 2027 comprend un volet de financement sur cinq ans pour rattraper le retard, le programme « Cyberaccélération et résilience des établissements » (CaRE).

Mis en œuvre par l’Agence du numérique en santé (ANS), au sein de laquelle est hébergé le Cert Santé, ce « programme de rattrapage » vise à verser 750 millions d’euros sur cinq ans pour favoriser la sécurité des systèmes d’information des établissements de santé – qui subissaient jusqu’ici seuls les pertes d’exploitation et les coûts de remise en état des systèmes, à l’exception d’aides financières attribuées de manière non uniforme par les agences régionales de santé.

Si la Cour des Comptes salue l’effort, elle souligne que l’engagement financier n’était assuré que jusqu’à la fin 2024 et déclare « indispensable » sa poursuite. Elle prévient aussi de la nécessité de perpétuer le financement de la cyberprotection après 2027 et enjoint à coordonner les différentes démarches d’audit (de l’ANS, via l’Anse) existantes.

Dans son rapport, la Cour des Comptes relève divers autres retards qui participent à la situation actuelle, parmi lesquels le manque de coopération effective entre les 136 groupements hospitaliers de territoire (GHT) créés en 2016, ou l’absence complète d’éléments relatifs au numérique et à la cybersécurité dans la formation initiale des professionnels de santé.

L’institution souligne par ailleurs que les effets de la deuxième directive européenne sur la cybersécurité (NIS 2), entrée en vigueur le 17 octobre 2024, mais en cours de transposition tardive dans le droit français, n’ont pas du tout été anticipés. Le texte européen élargit pourtant clairement le périmètre des établissements concernés par les obligations de cybersécurité, pour y inclure toutes les « entités essentielles » (de plus de 250 employés et 50 millions d’euros de chiffre d’affaires) et « importantes » (de plus de 50 salariés et 10 millions d’euros de chiffre d'affaires).

La Cour des Comptes estime qu’entre 750 et 800 établissements de santé seront soumis aux obligations relatives aux entités essentielles, et près de 1 300 à celles relatives aux entités importantes.

Cybersécurité : la Cour des Comptes met les hôpitaux en PLS

-

Troisième secteur le plus à risque

-

La cybersécurité, parent pauvre du (parent pauvre qu’est le) numérique hospitalier

-

La délégation au numérique en santé pilote le CaRE

Commentaires (15)

Abonnez-vous pour prendre part au débat

Déjà abonné ? Se connecter

Cet article est en accès libre, mais il est le fruit du travail d'une rédaction qui ne travaille que pour ses lecteurs, sur un média sans pub et sans tracker. Soutenez le journalisme tech de qualité en vous abonnant.

Accédez en illimité aux articles

Profitez d’un média expert et unique

Intégrez la communauté et prenez part aux débats

Partagez des articles premium à vos contacts

Abonnez-vousLe 06/01/2025 à 18h05

Le 06/01/2025 à 18h45

Pour moi, sans être du milieu, mais l'article l'explique un peu, c'est plutôt un soucis de coût, upgrader des milliers d'ordinateurs même en les passant sur linux cela à un coût important et potentiellement plein de logiciel métier ne vont plus fonctionner ce n'est pas propre au milieu hospitalier d’ailleurs mais c'est la même problématique pour les PME. Déjà que les subventions publiques aux hôpitaux ne sont pas assez importante pour juste faire fonctionner le système de santé normalement alors s'il faut en plus renouveler du matériel.

Heureusement d'après l'article encore il va y avoir un financement sur 5 ans de 750milions ce qui devrait aider à upgrader.

Modifié le 06/01/2025 à 21h30

Et franchement, entre l'égo des médecins et ceux des admins, surtout spécialisés en sécurité, je sais pas qui gagne et j'aimerais bien voir le match, y a du niveau.

Puis bon, est-ce que tu arrêtes de manger du sucre quand ton médecin te dit de le faire ?

Modifié le 06/01/2025 à 18h32

Après il y a pt être un sous-entendu que dans le cadre des SI des hopitaux et A part si j'ai mal compris à quoi ça sert mais ce n'est pas la mission de l'Agence nationale de la sécurité des systèmes d'information ANSSI ?

Je reprends la lecture de l'article.

PS : Merci pour l'article

Le 06/01/2025 à 21h54

Le 06/01/2025 à 23h15

Hier à 07h52

Ça reflète vraiment bien la situation des hôpitaux en France.

Après, il y a vraiment des trucs qui tournent pas rond, dans tout ça.

Je connais quelqu'un qui vient d'être embauché comme commercial dans une boîte qui vend des fournitures administratives avec une spécialisation pour le médical (étiquettes, classeurs, fiches bristol, etc etc).

Ils desservent les hôpitaux, cliniques, labo, médecins du coin région AURA.

Les commerciaux roulent tous en Porsche.

Le gars a eu du mal , il a trouvé moins clinquant.

Ce que je veux monter c'est que le secteur de la santé met les moyens sur des choses très concrètes comme des étiquettes de suivis et des classeurs administratifs.

Et les prestataires en profitent très bien.

Il y a donc un décalage de perception du besoin informatique. Et des moyens réels de ce que cela engendre.

Après, peut être que les marges de la boîte sont limitées mais que c'est le volume qui fait que c'est florissant et qui permet d'avoir ce genre de voiture de fonction.

Mais j'ai un gros à priori 😅

Hier à 09h14

La sécurité informatique, ce sont des extincteurs : ça ne sert à rien 99,99% du temps, c'est donc une dépense "inutile".

La différence entre les extincteurs et la sécurité informatique ? La règlementation encadre très précisément la présence d'extincteurs dans les lieux accueillant du public, avec un quota minimum à respecter (et facilement contrôlable par des commissions de sécurité) sous peine de sanctions pouvant aller jusqu'à la fermeture de l'établissement en attendant une mise aux normes.

Le jour où il y aura un cahier des charges précis à respecter niveau sécurité informatique ("l'état de l'art" ça veut à la fois tout dire et rien dire), où il y aura des commissions de sécurité contrôlant régulièrement les moyens mis en oeuvre, et où les assurances ne couvriront plus les risques si certains "prérequis" ne sont pas vérifiés, les choses changeront peut être. En attendant... la route est encore longue.

Et on part de loin. Je maintiens une application dans le domaine de la santé, et j'ai un centre hospitalier (et pas un petit !) dont les utilisateurs se connectent... avec un Firefox 56 !!!! J'ai encore également des tentatives avec Internet Explorer (mais on a bloqué de notre côté).

Donc déjà, simplement avoir un parc avec des logiciels à jour, ce serait un bond énorme pour certains établissements.

Et franchement, ne serait-ce qu'une liste de point qui peuvent paraitre triviaux comme :

- liste des logiciels et des versions utilisées

- liste de tous les utilisateurs, avec date de dernière connexion et statut du compte

- politique de sauvegarde

- date du dernier test de restauration

Cela serait un pas énorme dans la sécurisation des systèmes d'informations (et pas que dans le domaine de la santé).

Maintenant, je ne jette pas la pierre aux DSI des établissements. C'est difficiles de défendre un budget quand les dépenses ne sont pas considérées comme indispensable par les responsables... Et il n'y aurait pas de commissions de sécurité incendie, je suis sûr que cela serait la même chose : il y aurait beaucoup moins d'extincteurs (pour ne pas dire aucun) et leur vérification serait très loin d'être annuelle...

Hier à 10h43

C'est exactement ce a quoi je pensais en partie

L'autre partie étant que comme les consommables sont vu comme indispensables (par rapport à la mise à jour de Firefox 56), les prestations qui les accompagnent sont - à mon avis - sur tarifées, pour se faire de la gratte.

Modifié le 07/01/2025 à 11h55

Oui c'est hyper subjectif. C'est plutôt un ensemble de normes à respecter qui permettrait d'en faire un système vérifiable. Un peu comme le PCI-DSS dans la monétique, par exemple.

Mais bon, même avec ce genre de cahier des charges, les budgets resteront rabotés sur ce qui sera considéré comme non essentiel. Les exigences non fonctionnelles comme l'IT et la sécurité autour en font bien souvent partie, sauf quand ça devient une obligation pour conserver une certification, par exemple. Comme ton exemple des extincteurs.

Hier à 13h29

(certif PA-DSS v2 inside)

Modifié le 07/01/2025 à 12h12

Et on peut avoir un 102.7 en parallèle si on veut. Mais toujours sans aucune extension ni possibilité de personnalisation (via le userChrome.css), faudrait tout de même pas qu'on puisse masquer les pubs sur les sites qui en sont blindés ni bloquer les malwares que certains hébergent (comme des cryptomineurs via navigateur), ni avoir un truc plus adapté à notre utilisation...

Hier à 12h28

Hier à 13h01

Hier à 13h48

lscpume dit qu'il n'y a aucune vulnérabilité CPU. C'est pas de l'UEFI mais du BIOS.Bon, je suis pas à l'abri d'une vulnérabilité non patchée, c'est évident.