Un think tank propose d’autoriser les opérations de « hack back »

Retour à l’envoyeur

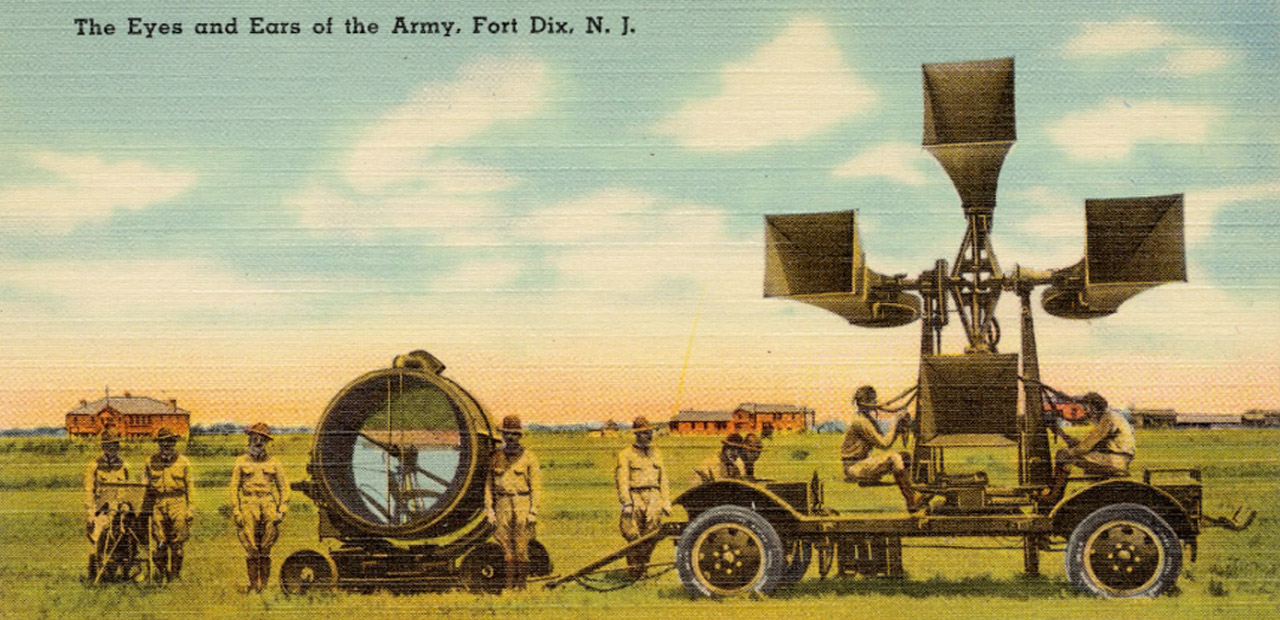

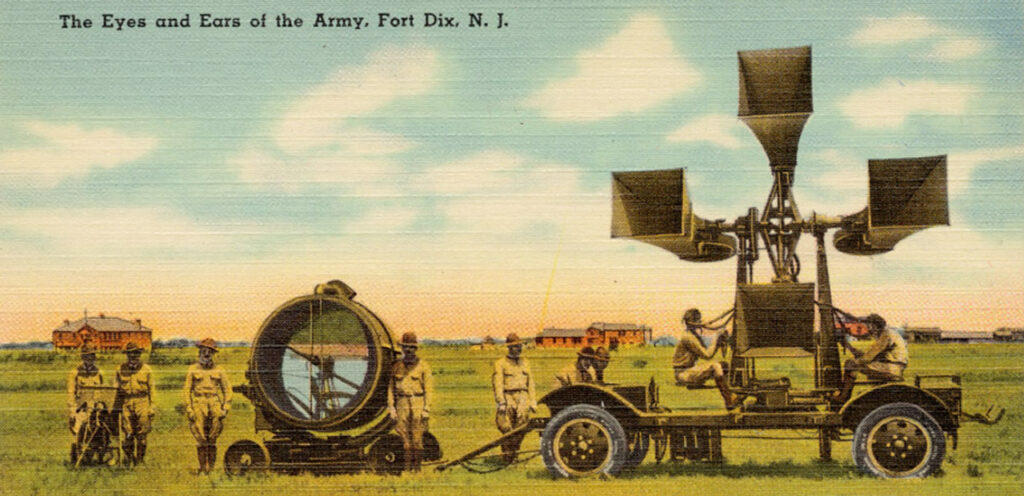

The eyes and ears of the army, Fort Dix, N.J.

Le 23 novembre 2023 à 10h50

4 min

Sécurité

Sécurité

Un nouveau plan d'action propose d’autoriser les opérations de cyberdéfense actives de type « hack back » (« hacking de représailles »), afin de pouvoir « pirater, désactiver ou endommager les appareils informatiques ou les infrastructures de l’organisme responsable de la cyberattaque », résume Euractiv :

Un projet soutenu par le Transatlantic Cyber Forum

Le projet est soutenu par le groupe de travail sur la cyberdéfense active du Forum cybernétique transatlantique (Transatlantic Cyber Forum, TCF), les contributions de 23 chercheurs cyber et analystes informatiques. Ce plan d’action a été rédigé par Sven Herpig, expert en politique de cybersécurité au sein du groupe de réflexion Stiftung Neue Verantwortung (SNV) basé à Berlin.

Le Transatlantic Cyber Forum est composé de plus de 150 experts de la société civile, du monde universitaire et du secteur privé travaillant dans divers domaines de la politique transatlantique de cybersécurité. Il avait été créé par le SNV en 2017 afin d'approfondir les recherches dans le domaine des politiques internationales de cybersécurité, et de « fournir des recommandations politiques concrètes ».

Les recommandations du Conseil de l’UE

Euractiv rappelle qu'en mai, le Conseil de l’UE encourageait les États membres à développer « leurs propres capacités à mener des opérations de cyberdéfense, y compris, le cas échéant, des mesures de cyberdéfenses proactives de protection, de détection, de défense et de dissuasion face aux cyberattaques ».

En juillet, l'OTAN avait, lui aussi, commencé à étudier comment faciliter la réponse collective aux cyberattaques. « Nous sommes déterminés à utiliser toute la gamme des capacités afin de dissuader, de défendre et de contrer l’ensemble des menaces cybernétiques, y compris en envisageant des réponses collectives », avaient précisé ses dirigeants.

Séparation des « pouvoirs » en France

« La France, en particulier, indique clairement, dans sa stratégie, que, pour les cyberattaques atteignant un certain niveau d’intensité, les représailles étaient une option valide. Et il en va de même pour d’autres types de représailles, y compris dans [le monde physique]. Et c’est bien là l’essentiel : les réponses ne doivent pas se limiter au monde cyber », explique à Euractiv le chercheur indépendant Lukasz Olejnik, qui fait partie des experts ayant contribué à la rédaction du plan d’action.

Selon la stratégie nationale de cyberdéfense, définie en 2018, le modèle français de cyberdéfense « repose sur un modèle d’organisation et de gouvernance qui sépare les missions et capacités offensives des missions et capacités défensives », rappelle la DGSI.

L’ANSSI gère les questions de cybersécurité, mais pas de cyberattaque ; une séparation des pouvoirs lui permettant d’être généralement mieux acceptée lors de ses missions, aussi bien en France qu’à l’international. Les cyberattaques sont la « chasse gardée » de l’armée et des services de renseignement. Rappelons enfin que se faire justice soi-même est illégal en France.

Il y a plusieurs années déjà, Guillaume Poupard, alors directeur de l’ANSSI, s’était exprimé sur le sujet : « Je suis très inquiet des propositions faites par certains d'autoriser le "hack back", c'est-à-dire reconnaitre la faillite des États à protéger leurs entreprises et citoyens, et autoriser les entreprises à s'armer et à répondre aux attaques. Je suis parfaitement opposé et effrayé par ce genre d'idée […] nous sommes très inquiets de voir la pente naturelle des choses, qui nous emmène vers un espace numérique devenant de plus en plus un espace de conflit ».

Un sujet délicat…

Pour autant, reconnaît M. Olejnik, « Le hack back est un sujet délicat. Il n’est pas toujours évident de savoir si ou quand il est judicieux de riposter dans le domaine cyber », au vu des risques de dommages collatéraux et d'escalades diplomatiques.

L’Australie, le Japon, la Chine et les États-Unis ont, eux aussi, annoncé la mise en place d’une politique de cyberdéfense active de type « hack back » au cours des deux dernières années, rappelle Euractiv.

L'objectif n'est cela dit pas tant de riposter en cas d'attaques sponsorisées par des États, que de pouvoir mener des opérations de riposte contre les cybercriminels, les gangs de rançongiciels, ou encore de désactiver les infrastructures de commande et de contrôle de virus informatiques et autres logiciels malveillants.

Un think tank propose d’autoriser les opérations de « hack back »

-

Un projet soutenu par le Transatlantic Cyber Forum

-

Les recommandations du Conseil de l’UE

-

Séparation des « pouvoirs » en France

-

Un sujet délicat…

Commentaires (13)

Le 23/11/2023 à 11h07

Du style: un groupe de pirates squattent les infrastructures d'un hôpital pour mener une attaque contre une cible.

La cible identifie l'attaque et réplique... et détruit l'infra informatique de l'hôpital.

Les pirates sont indemnes, par contre le squatté qui n'a rien demandé / rien fait... lui...

Le 23/11/2023 à 11h23

...

ouais, nan, trop gros, passera pas...

Le 23/11/2023 à 14h01

Le 23/11/2023 à 14h10

Le 23/11/2023 à 11h12

Le 23/11/2023 à 13h22

Si tu ne l'as pas vu, je te conseille une série d'espionnage, anglaise aussi, avec Mr Gary Oldman : Slow Horses.

La série est très bien. Quand à Gary, il est crade, vulgaire, infâme, odieux, mais divin. Toujours aussi bon ce gars :)

Le 29/11/2023 à 09h46

Le 23/11/2023 à 12h31

Je fais de l'hébergement, et ça fait un moment que l'impression d'être sous un siège permanent est là...

Le 23/11/2023 à 13h00

Le 24/11/2023 à 09h11

Le 23/11/2023 à 13h57

Sérieusement, j'ai déjà vu ce débat il y a 25 ans, le fait qu'il ressorte comme ça indique qu’Alzheimer est occupé à ravager ma génération...

Le 23/11/2023 à 23h24

Le 24/11/2023 à 09h45