Tests ADN : 23andMe avoue que les infos d’un « nombre significatif » d’utilisateurs ont fuité

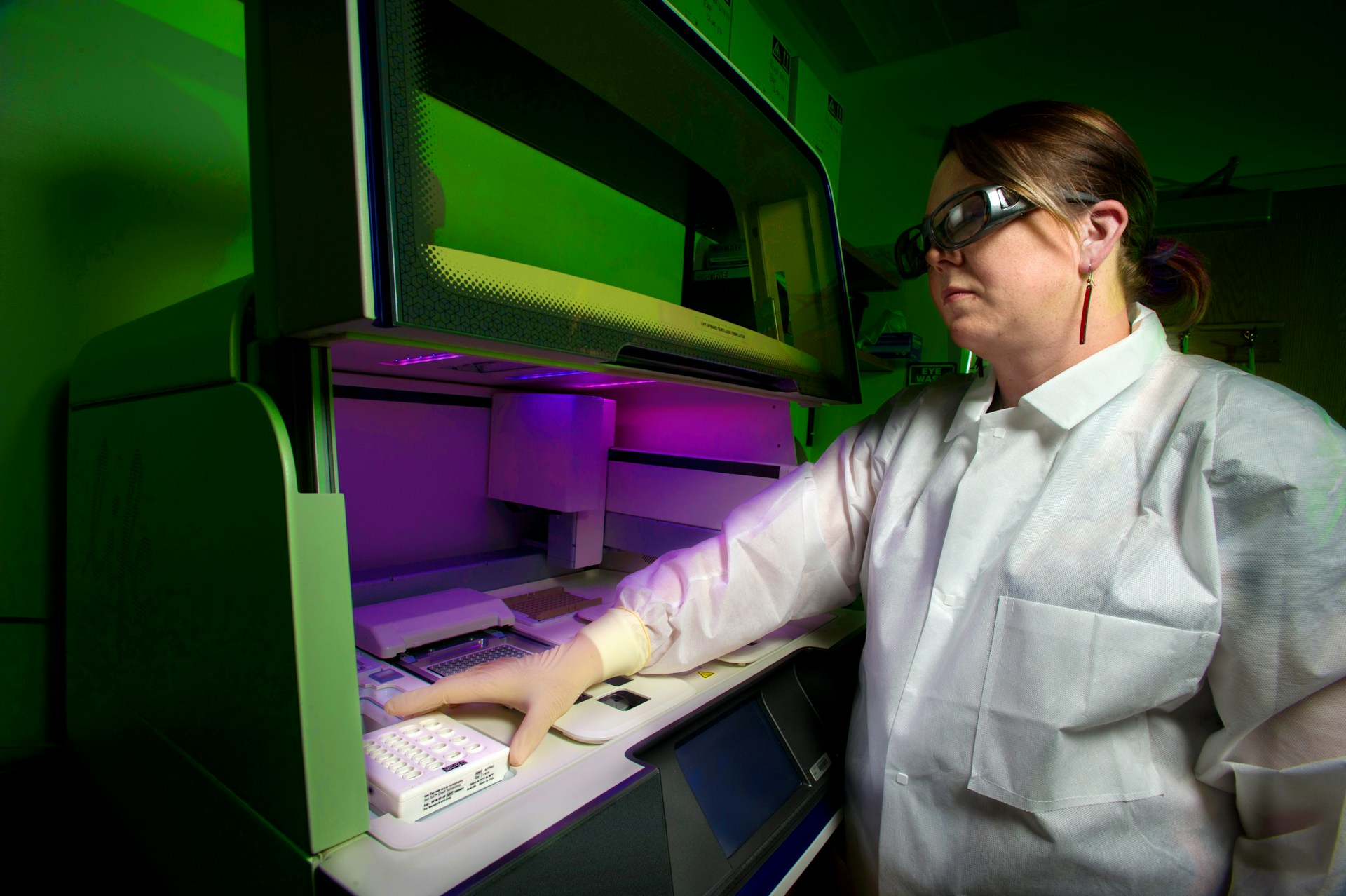

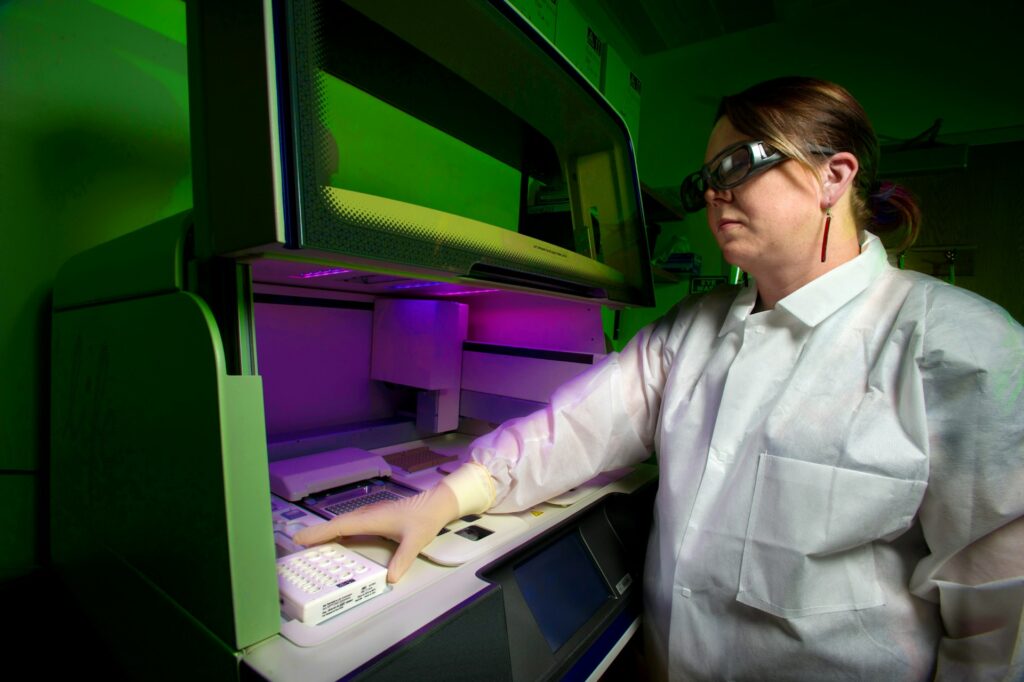

Photo de CDC sur Unsplash

Le 04 décembre 2023 à 07h36

2 min

Sécurité

Sécurité

Vendredi 1er décembre, la société de tests ADN dits récréatifs 23andMe a annoncé, dans un document remis à la Securities and Exchange Commission (SEC, l'organisme américain de contrôle des marchés financiers), qu'environ 0,1% de sa base utilisateurs a été directement touché par l'attaque d'un pirate d'octobre dernier. TechCrunch a fait un calcul, en s'appuyant sur le rapport annuel le plus récent de l'entreprise, on parlerait donc d'environ 14 000 comptes.

Ça peut paraître un chiffre peu élevé. Mais les attaquants ont pu accéder à des informations sur d'autres comptes via ces 14 000 comptes auxquels ils ont eu accès directement. Et l'entreprise, elle-même, explique, dans ce document, que « l'auteur de la menace a également accédé à un nombre significatif de fichiers contenant des informations de profil sur l'ascendance d'autres utilisateurs que ces derniers ont choisi de partager lorsqu'ils ont opté pour la fonction "DNA Relatives" de 23andMe et a publié certaines informations en ligne. Nous nous efforçons de retirer ces informations du domaine public ».

L'entreprise ne donne aucune indication de ce qu'elle entend par « significatif ». 23andMe ajoute qu'elle estime « que l'activité de l'acteur de la menace est contenue ».

Après avoir annoncé son attaque, le pirate Golem avait publié les résultats de tests (de personnes aux États-Unis et en Europe de l’Ouest) sur BreachForums. Quant à 23andMe, la société avait expliqué avoir réinitialisé de force les mots de passe de ses clients trois jours après avoir publié son billet de blog annonçant la fuite.

Le 04 décembre 2023 à 07h36

Commentaires (7)

Vous devez être abonné pour pouvoir commenter.

Déjà abonné ? Se connecter

Abonnez-vousLe 04/12/2023 à 08h28

Wait, what?

Le 04/12/2023 à 08h42

Le 04/12/2023 à 10h10

[email protected]

Le 04/12/2023 à 10h46

Le 04/12/2023 à 15h03

Le 04/12/2023 à 13h03

Le 04/12/2023 à 13h20

Fiction aujourd'hui, mais demain ?...