Le principal forum anglophone d'échange et de vente de données volées a, pour la troisième fois en trois ans, été saisi par les autorités. Il venait de mettre en vente des données issues d'Europol, et trois exploits 0day.

BreachForums, le forum anglophone de partage et de vente de violations de données personnelles, a de nouveau été saisi par les autorités américaines, dans le cadre d'une enquête internationale impliquant les polices du Royaume-Uni, de Nouvelle-Zélande, d'Australie, de Suisse, de l'Ukraine et de l'Islande, rapportent H4ckManac et de nombreux observateurs des forums cybercriminels.

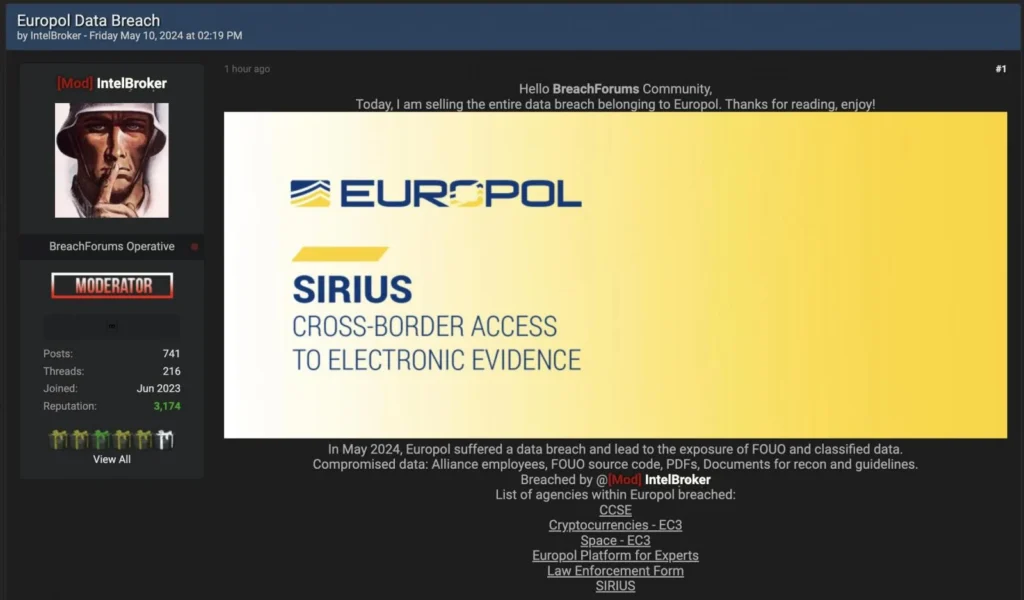

Cette saisie intervient peu après qu'IntelBroker, un acteur de la menace russe arborant un avatar nazi et devenu modérateur de BreachForums, y ait mis en vente la semaine passée des données volées via le portail Europol Platform for Experts (EPE), précise DataBreaches.

L'EPE est une plateforme en ligne que les experts des services répressifs utilisent pour « partager leurs connaissances, leurs meilleures pratiques et des données non personnelles sur la criminalité ». Le portail affiche encore, à ce jour, qu'il est « actuellement en maintenance ».

Europol avait confirmé la compromission des données du portail auprès de BleepingComputer, précisant que le ou les attaquants s'étaient probablement introduits en utilisant des informations d'identification volées :

« Aucune information opérationnelle n'est traitée sur cette application EPE. Aucun système central d'Europol n'est affecté et, par conséquent, aucune donnée opérationnelle d'Europol n'a été compromise. »

IntelBroker affirme également avoir compromis la plateforme SIRIUS utilisée pour accéder à des preuves électroniques transfrontalières dans le cadre d'enquêtes et de procédures pénales par les autorités judiciaires et policières de 47 pays, dont les États membres de l'UE, le Royaume-Uni, les pays ayant conclu un accord de coopération avec Eurojust et le Parquet européen (EPPO).

Aucun des documents de l'échantillon ne portait de mention de classification, mais certains étaient tamponnés « For Official Use Only (FOUO) ».

Trois exploits 0days avaient également été mis en vente sur BreachForums par un utilisateur se faisant appeler Cvsp, souligne DataBreaches. L'une des annonces concernait un exploit VMware ESXi VME (au prix de 1,3 million de dollars), l'autre un exploit Windows LPE (pour 150 000 dollars) et la troisième un exploit Outlook RCE (mis à prix : 1,7 million de dollars).

20 ans de liberté surveillée, 1 an privé d'Internet

BreachForums avait déjà été saisi l'an passé et son administrateur, Conor Fitzpatrick, un Américain de 20 ans connu sous le pseudo de Pompompurin, arrêté. Libéré moyennant une caution de 300 000 dollars, il avait de nouveau été arrêté en janvier pour avoir violé les conditions de sa mise en liberté provisoire en utilisant un ordinateur sans le logiciel de surveillance requis et en utilisant des VPN, relevait CyberScoop.

Il a depuis plaidé coupable et été condamné à 20 ans de liberté surveillée. Un juge fédéral a décidé que les deux premières années de sa peine de 20 ans devront être purgées sous forme de confinement à domicile, et sans accès à Internet pendant la première année.

Les procureurs avaient plaidé une peine de 188 mois (près de 16 ans) de prison, au motif qu'il avait contribué à faire commerce de quelque 900 bases de données volées, comprenant plus de 14 milliards d'enregistrements individuels.

L'un des administrateurs de BreachForums arrêté

La bannière annonçant la saisie du forum montre également les photos de profil des deux administrateurs du site, Baphomet et ShinyHunters, superposées à des barreaux de prison. Ils avaient relancé le site peu de temps après la saisie de l'an passé.

BreachForums avait lui-même été créé, en 2022, après la saisie de son prédécesseur, RaidForums, et l'arrestation de son administrateur, un Portugais de 21 ans vivant au Royaume-Uni, préalablement connu sous le pseudo d'Omnipotent.

La chaine Telegram de Baphomet aurait, elle aussi, été saisie. ShinyHunters a depuis déclaré, dans un message signé avec PGP que DataBreaches a pu consulter, que Baphomet aurait en outre été arrêté :

« Nous avons le regret de vous informer que l'administrateur Baphomet (notre 'cow-boy de l'espace'), a été arrêté, ce qui a conduit à la saisie de la quasi-totalité de notre infrastructure par le FBI. À ce stade, l'avenir de notre forum reste incertain. Aucun membre de ShinyHunters n'a été arrêté. »

Le FBI invite sur un site dédié les victimes et personnes disposant d'informations susceptibles de contribuer aux enquêtes sur BreachForums v2, BreachForums v1 ou Raidforums de répondre à un questionnaire, ou de la contacter par mail, via Telegram ou Tox :

« De juin 2023 à mai 2024, BreachForums (hébergé sur breachforums.st/.cx/.is/.vc et géré par ShinyHunters) a fonctionné comme un marché sur le clearweb permettant aux cybercriminels d'acheter, de vendre et d'échanger des produits de contrebande, notamment des identifiants d'accès volés, des moyens d'identification, des outils de piratage, des bases de données piratées et d'autres services illégaux

Précédemment, une version distincte de BreachForums (hébergée sur breached.vc/.to/.co et gérée par pompompurin) a exploité un forum de piratage similaire de mars 2022 à mars 2023. Raidforums (hébergé sur raidforums.com et géré par Omnipotent) était le forum de piratage prédécesseur des deux versions de BreachForums et a fonctionné de début 2015 à février 2022. »

Commentaires (2)

#1

Pour le nom de domaine, je pense qu'il suffit de payer sans besoin de justifier une identité.

Côté hébergement, un simple trace route et tu connais l'hébergeur, son pays, voire le datacenter.

Il "suffit" ensuite de menacer cet hébergeur et encapsuler le serveur dans un service proxy mouchard qui logue les connexions IP entrantes / sortantes.

Pas besoin de casser TLS, l'horodatage des messages du forum suffit à faire le lien entre posts sur le forum (et pseudo) et adresse IP d'un paquet entrant (plus gros que ceux de lecture).

Tu peux chopper assez simplement les adresses IP des utilisateurs qui postent, et là rebelote sur cette IP tu menaces le FAI (et ou fournisseur de VPN) qui doit de fournir l'identité (ou l'IP d'origine pour une VPN). Si l'identité est pipeautée, tu peux suivre le flux financier (il faut bien payer son FAI).

Tu saisis les PC du gars (et indirectement ses clés privées RSA utilisées pour sa navigation), si tu arrives à déchiffrer du trafic sortant du serveur avec cette clé, c'est gagné : Tu as la preuve irréfutable du lien IP identité, et la trace de toute son activité de lecture sur le forum. (l'écriture restant chiffrée par la clé privée du serveur indéchiffrable)

#1.1